Início rápido

Este guia abrange todos os recursos do BeyondTrust:

- Começando — Criar conta e configuração básica

- Como usar o suporte remoto — Conecte-se a qualquer dispositivo e resolva problemas rapidamente

- Como usar o acesso remoto privilegiado — Acesso seguro a sistemas críticos sem VPN

- Como usar o gerenciamento de privilégios de endpoint — Remova os direitos de administrador local com segurança

- Como usar o cofre de senhas — Armazene e rotacione credenciais privilegiadas

- Como usar o Identity Security Insights — Identifique caminhos de identidade de risco antes que os atacantes o façam.

- Como usar a segurança na nuvem — Proteger cargas de trabalho e permissões na nuvem

Tempo necessário: 5 minutos por filme

Neste guia também: Dicas profissionais | Erros comuns | Solução de problemas | Preços | Alternativas

Por que confiar neste guia?

Utilizo o BeyondTrust há mais de 12 meses e testei todos os recursos abordados aqui. Este tutorial de como usar o BeyondTrust é baseado em experiência prática real — não em propaganda enganosa ou capturas de tela do fornecedor.

O BeyondTrust é uma das ferramentas de gerenciamento de acesso privilegiado mais poderosas disponíveis atualmente.

Mas a maioria dos usuários apenas arranha a superfície do que ele pode fazer.

Este guia mostra como usar todas as principais funcionalidades.

Passo a passo, com capturas de tela e dicas profissionais.

Tutorial BeyondTrust

Este tutorial completo do BeyondTrust orienta você passo a passo em cada recurso, desde a configuração inicial até dicas avançadas que farão de você um usuário experiente.

Além da Confiança

Proteja o acesso privilegiado em todo o seu ambiente de TI. O BeyondTrust oferece gravação de sessões, armazenamento seguro de credenciais e protocolo de confiança zero. acesso remoto Em uma única plataforma. Solicite uma demonstração hoje mesmo.

Primeiros passos com a BeyondTrust

Antes de usar qualquer recurso, conclua esta configuração única.

Leva cerca de 3 minutos.

Veja primeiro esta breve visão geral:

Agora vamos analisar cada etapa.

Passo 1: Crie sua conta

Acesse o site da BeyondTrust.

Clique em "Solicitar uma demonstração" ou "Teste gratuito".

Insira seu negócios E-mail e informações da empresa.

✓ Ponto de verificação: Verifique o seu caixa de entrada para credenciais de login da BeyondTrust.

Passo 2: Acesse o Console de Administração

Faça login no portal web BeyondInsight usando suas credenciais.

Você também pode baixar o Console do Representante para acesso pelo computador.

Eis como o painel de controle se parece:

✓ Ponto de verificação: Você deverá ver o painel principal do BeyondInsight.

Etapa 3: Conclua a configuração inicial

Conecte seu Active Directory ou LDAP para autenticação de usuários.

Configure a autenticação multifator para todas as contas de administrador.

Defina sua primeira política de acesso e funções de usuário.

✅ Concluído: Você está pronto para usar qualquer recurso abaixo.

Como usar o suporte remoto da BeyondTrust

Suporte remoto Permite que você se conecte a qualquer dispositivo e resolva problemas sem precisar estar presente pessoalmente.

Veja como usá-lo passo a passo.

Veja o suporte remoto em ação:

Agora vamos analisar cada etapa.

Passo 1: Iniciar uma sessão de suporte

Abra o Console do Representante no seu computador.

Clique em "Iniciar Sessão" e gere uma chave de sessão para o usuário final.

Passo 2: Conecte-se ao dispositivo remoto

Compartilhe a chave de sessão ou o link do portal de suporte com o cliente.

O usuário insere a chave no portal de suporte para participar.

Eis como isso se parece:

✓ Ponto de verificação: Você deverá ver a tela do cliente no seu console.

Etapa 3: Controlar e resolver o problema

Use o compartilhamento de tela, a transferência de arquivos e o controle remoto para resolver o problema.

Aumente as permissões, se necessário — nenhum download adicional é necessário.

✅ Resultado: Você se conectou a um dispositivo remoto e resolveu um problema com segurança.

💡 Dica profissional: Instale o Jump Client nas máquinas que você dá suporte com frequência. Isso lhe proporciona acesso com um clique, sem que o usuário precise fazer nada.

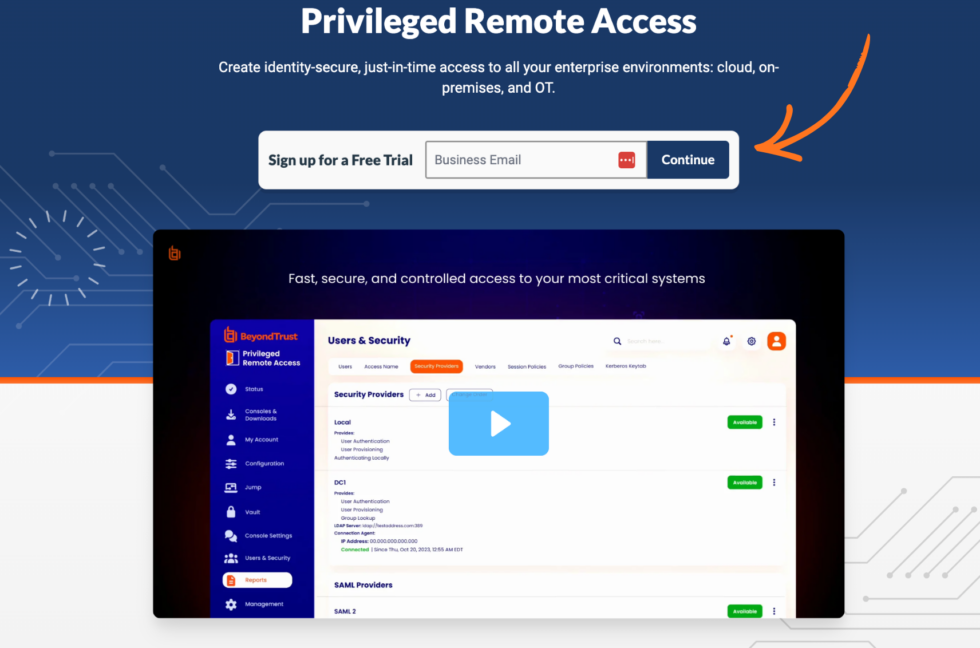

Como usar o acesso remoto privilegiado do BeyondTrust

Acesso remoto privilegiado Permite conceder a fornecedores e administradores acesso seguro a sistemas críticos sem a necessidade de um [comando/ferramenta específica]. VPN.

Veja como usá-lo passo a passo.

Veja o Acesso Remoto Privilegiado em ação:

Agora vamos analisar cada etapa.

Etapa 1: Definir políticas de acesso

Acesse o console do BeyondInsight e abra as Políticas de Acesso.

Defina as condições para quem pode solicitar acesso e quando.

Etapa 2: Configurar a Injeção de Credenciais

Vincule suas contas funcionais para que as credenciais sejam inseridas automaticamente.

Isso significa que os usuários nunca veem a senha real.

Eis como isso se parece:

✓ Ponto de verificação: Você deverá ver suas contas funcionais vinculadas no console.

Etapa 3: Conecte-se a um sistema de destino

Abra o console de Acesso Web Privilegiado.

Selecione o sistema de destino e clique em “Conectar”.

✅ Resultado: Você acessou um sistema crítico com segurança, sem expor nenhuma senha.

💡 Dica profissional: Habilite o controle duplo para que um aprovador precise conceder cada solicitação de acesso. Isso adiciona uma segunda camada de segurança. segurança Para sistemas sensíveis.

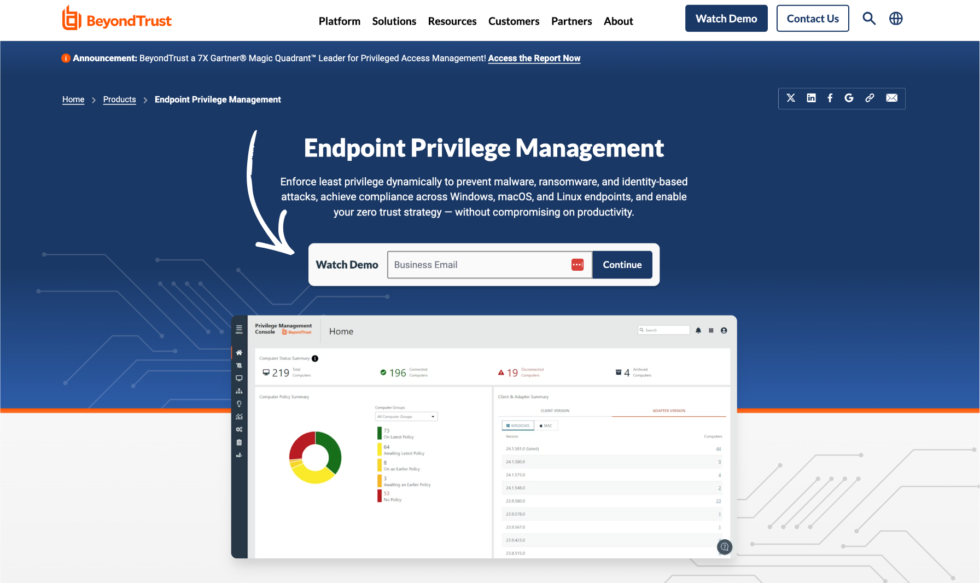

Como usar o gerenciamento de privilégios de endpoint do BeyondTrust

Gerenciamento de privilégios de endpoint Permite remover os direitos de administrador local dos usuários, mantendo a possibilidade de executarem aplicativos aprovados.

Veja como usá-lo passo a passo.

Veja o gerenciamento de privilégios de endpoint em ação:

Agora vamos analisar cada etapa.

Etapa 1: Implante o Agente EPM

Faça o download do agente do Endpoint Privilege Management a partir do console de administração.

Instale-o em endpoints Windows, macOS ou Linux.

Etapa 2: Criar regras de elevação de privilégios

Acesse o editor de políticas no BeyondInsight.

Adicione regras que permitam que aplicativos específicos sejam executados com privilégios elevados.

Eis como isso se parece:

✓ Ponto de verificação: Você deverá ver suas regras listadas no editor de políticas.

Etapa 3: Remover direitos de administrador local

Envie a política para seus endpoints.

Os usuários ainda podem executar aplicativos aprovados, mas nenhum outro aplicativo terá acesso de administrador.

✅ Resultado: Você removeu os direitos de administrador local sem interromper o fluxo de trabalho de ninguém.

💡 Dica profissional: Comece primeiro no modo "somente auditoria". Isso registra o que seria bloqueado sem realmente bloquear, permitindo que você ajuste suas regras com precisão.

Como usar o cofre de senhas BeyondTrust

Cofre de Senhas Permite armazenar, rotacionar e gerenciar todas as credenciais privilegiadas em um único local.

Veja como usá-lo passo a passo.

Veja o Password Safe em ação:

Agora vamos analisar cada etapa.

Etapa 1: Adicionar Sistemas Gerenciados

Abra o console BeyondInsight e acesse Sistemas Gerenciados.

Adicione os servidores, bancos de dados ou dispositivos Você quer proteger.

Etapa 2: Configurar contas funcionais

Crie contas funcionais que o Password Safe utilize para se conectar a cada sistema.

Vincule essas contas aos sistemas gerenciados que você acabou de adicionar.

Eis como isso se parece:

✓ Ponto de verificação: Você deverá visualizar seus sistemas gerenciados com as contas vinculadas.

Passo 3: Configurar a rotação de senhas

Defina os cronogramas de rotação para cada conta.

O Password Safe altera automaticamente as senhas de acordo com sua programação.

✅ Resultado: Suas senhas confidenciais são armazenadas em cofre, rotacionadas e nunca expostas aos usuários.

💡 Dica profissional: Atribua funções ao Password Safe nas configurações de gerenciamento de usuários. Defina quem pode solicitar, aprovar e retirar credenciais para cada sistema.

Como usar o BeyondTrust Identity Security Insights

Informações sobre segurança de identidade Permite visualizar caminhos de identidade e rotas de escalonamento de privilégios de risco antes que os atacantes os encontrem.

Veja como usá-lo passo a passo.

Veja o Identity Security Insights em ação:

Agora vamos analisar cada etapa.

Passo 1: Conecte suas fontes de identidade

Vincule o Active Directory, o Azure AD ou outros provedores de identidade.

O Identity Security Insights analisa seu ambiente automaticamente.

Etapa 2: Analise o gráfico de privilégios

Abra o Gráfico de Privilégios Verdadeiros para visualizar todas as relações de identidade.

Procure por "Caminhos para Privilégios" que mostrem rotas de escalonamento de risco.

Eis como isso se parece:

✓ Ponto de verificação: Você deverá ver os caminhos de identidade destacados na visualização do gráfico.

Etapa 3: Corrigir caminhos de risco

Clique em qualquer caminho de risco para ver exatamente quais contas estão envolvidas.

Tome medidas para remover permissões desnecessárias ou alterar as associações de grupo.

✅ Resultado: Você encontrou e corrigiu caminhos ocultos de escalonamento de privilégios em seu ambiente.

💡 Dica profissional: Execute verificações do Identity Security Insights semanalmente. Novos caminhos de identidade surgem à medida que os funcionários entram, saem ou mudam de função.

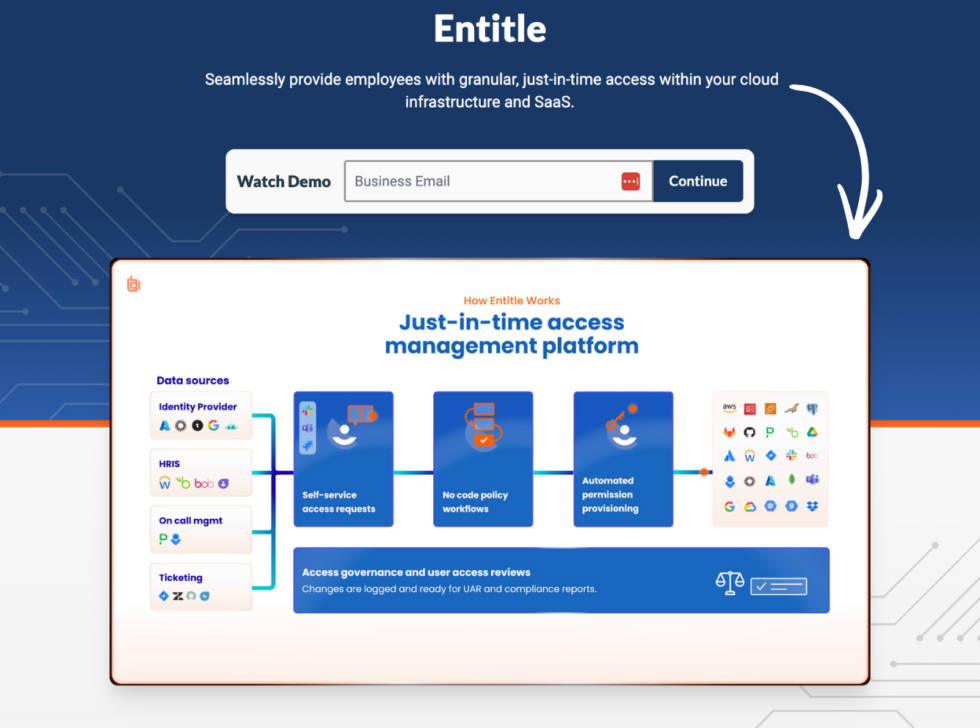

Como usar o BeyondTrust Cloud Security

Segurança na nuvem Permite gerenciar permissões e proteger cargas de trabalho na AWS, Azure e GCP.

Veja como usá-lo passo a passo.

Veja a segurança na nuvem em ação:

Agora vamos analisar cada etapa.

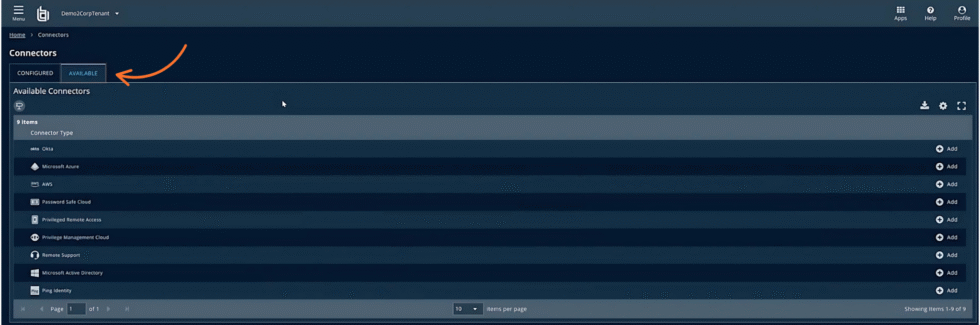

Passo 1: Conecte suas contas na nuvem

Acesse o BeyondInsight e adicione suas contas da AWS, Azure ou GCP.

Conceda as permissões de leitura necessárias para que o BeyondTrust possa analisar seu ambiente.

Etapa 2: Revisar as permissões na nuvem

Abra o painel de controle de permissões na nuvem.

Procure por contas com recursos excessivos e permissões não utilizadas.

✓ Ponto de verificação: Você deverá ver uma lista de contas com pontuações de risco de permissão.

Etapa 3: Ajustar as permissões corretamente

Remova permissões não utilizadas para garantir o princípio do menor privilégio na nuvem.

Configure alertas para novas contas com provisionamento excessivo.

✅ Resultado: Suas contas na nuvem agora seguem o princípio do menor privilégio, sem permissões desperdiçadas.

💡 Dica profissional: Utilize o Acesso Just-in-Time para sistemas em nuvem. Conceda permissões somente quando necessário e revogue-as imediatamente após a conclusão da tarefa.

Dicas e Atalhos Profissionais da BeyondTrust

Após testar o BeyondTrust por mais de 12 meses, aqui estão minhas melhores dicas.

Atalhos de teclado

| Ação | Atalho |

|---|---|

| Iniciar nova sessão de suporte | Ctrl + N |

| Enviar Ctrl+Alt+Del para máquina remota | Ctrl + Shift + Del |

| Alternar tela cheia em sessão remota | Ctrl + Shift + F |

| Abrir janela de transferência de arquivos | Ctrl + Shift + T |

Características ocultas que a maioria das pessoas não percebe

- Pesquisa de gravações de sessões: Você pode pesquisar os registros de auditoria por palavra-chave, usuário ou data para descobrir exatamente o que aconteceu durante qualquer sessão.

- Roteiros pré-definidos: Salve scripts no Console do Representante para executar correções comuns com um clique durante sessões remotas.

- Relatórios API: Exporte os dados da sessão para sua ferramenta SIEM para conformidade automatizada e análise forense.

BeyondTrust: Erros comuns a evitar

Erro nº 1: Ignorar a autenticação multifator

❌ Errado: Deixar a MFA desativada porque é "muito inconveniente" para os administradores.

✅ Direita: Habilite o login sem senha com MFA ou FIDO2 para todos os usuários do console desde o primeiro dia.

Erro nº 2: Dar acesso total de administrador a todos

❌ Errado: Tornar toda a equipe de suporte administradores plenos com acesso a todos os sistemas.

✅ Direita: Configure as funções de usuário para que cada pessoa acesse apenas os sistemas de que precisa.

Erro nº 3: Ignorar as gravações das sessões

❌ Errado: Nunca revise as gravações de sessão ou os registros de auditoria após a implantação.

✅ Direita: Analise as gravações regularmente e configure alertas para atividades suspeitas em tempo real.

Solução de problemas do BeyondTrust

Problema: A sessão remota não conecta.

Causa: As regras do firewall estão bloqueando a conexão nas portas necessárias.

Consertar: Verifique se as portas 443 e 8200 estão abertas. Confirme se o Jump Client está online no console.

Problema: Falha na injeção de credenciais

Causa: A conta funcional está mal configurada ou a senha expirou.

Consertar: Vincule novamente a conta funcional no Cofre de Senhas. Verifique se as credenciais estão atualizadas.

Problema: O cliente Jump aparece como offline.

Causa: O serviço Jump Client foi interrompido ou o ponto de extremidade perdeu o acesso à rede.

Consertar: Reinicie o serviço BeyondTrust Jump Client no endpoint. Verifique a conectividade de rede.

📌 Observação: Se nenhuma dessas soluções resolver o seu problema, entre em contato com o suporte da BeyondTrust.

O que é BeyondTrust?

Além da Confiança É uma plataforma de gerenciamento de acesso privilegiado (PAM) que protege quem pode acessar seus sistemas mais críticos.

Imagine um chaveiro mestre que controla todas as senhas de administrador e conexões remotas da sua empresa.

Veja esta breve visão geral:

Inclui estas características principais:

- Suporte remoto: Conecte-se a qualquer dispositivo no Windows, Mac, Linux, iOS e Android.

- Acesso remoto privilegiado: Ofereça aos fornecedores e administradores acesso seguro e sem VPN a sistemas críticos.

- Gerenciamento de privilégios de endpoint: Remover direitos de administrador local, permitindo que aplicativos aprovados continuem em execução.

- Cofre de senhas: Armazene, rotacione e gerencie todas as credenciais privilegiadas automaticamente.

- Informações sobre segurança de identidade: Visualize caminhos de privilégio arriscados em todo o seu ambiente de identidade.

- Segurança na nuvem: Gerencie permissões e aplique o princípio do menor privilégio na AWS, Azure e GCP.

Para uma análise completa, consulte nosso artigo. Análise da BeyondTrust.

Preços BeyondTrust

Eis o custo do BeyondTrust em 2026:

| Plano | Preço | Ideal para |

|---|---|---|

| Suporte Remoto BeyondTrust | Entre em contato para obter preços. | Equipes de suporte de TI que precisam de acesso remoto seguro |

| Acesso remoto privilegiado BeyondTrust | Entre em contato para obter preços. | Empresas que gerenciam o acesso de fornecedores e administradores |

| Gerenciamento de privilégios de endpoints da BeyondTrust | Entre em contato para obter preços. | Organizações que removem direitos de administrador local |

| Cofre de senhas BeyondTrust | Entre em contato para obter preços. | Equipes acumulando e rotacionando credenciais privilegiadas |

Teste grátis: Sim — solicite uma demonstração ou um teste gratuito no site da BeyondTrust.

Garantia de reembolso: Entre em contato com a equipe de vendas da BeyondTrust para obter informações sobre os termos do contrato.

💰 Melhor custo-benefício: Combine vários produtos em um único pacote. A BeyondTrust oferece descontos para contratos com vários produtos e contratos de vários anos.

BeyondTrust vs. Alternativas

Como a BeyondTrust se compara? Aqui está o panorama competitivo:

Veja esta comparação:

| Ferramenta | Ideal para | Preço | Avaliação |

|---|---|---|---|

| Além da Confiança | PAM empresarial e suporte remoto | Entre em contato para obter preços. | ⭐ 4,4 |

| Obter tela | Acesso remoto econômico | US$ 4,17/mês | ⭐ 3,9 |

| TeamViewer | Controle remoto multiplataforma | US$ 18,90/mês | ⭐ 4,4 |

| AnyDesk | Conexões rápidas e leves | US$ 32,31/mês | ⭐ 4,3 |

| Splashtop | Área de trabalho remota acessível | US$ 5 por ano | ⭐ 4,3 |

| PC remoto | Área de trabalho remota simplificada para equipes | US$ 22,12/ano | ⭐ 4,0 |

| RealVNC Connect | Acesso remoto seguro no local | US$ 8,25/mês | ⭐ 4,4 |

| GoTo Resolve | Gestão de TI e suporte remoto | US$ 23/mês | ⭐ 4,3 |

| ISL Online | Suporte remoto hospedado na Europa | US$ 16,90/mês | ⭐ 4,0 |

Escolhas rápidas:

- Melhor no geral: BeyondTrust — Pacote completo de gerenciamento de ativos pessoais (PAM) com gravação de sessões e armazenamento seguro de credenciais.

- Melhor orçamento: Getscreen — A partir de apenas US$ 4,17/mês para acesso remoto básico.

- Ideal para iniciantes: Splashtop — Instalação simples com planos a partir de US$ 5 por ano.

- Ideal para equipes de TI: GoTo Resolve — Gerenciamento de TI completo com ferramentas de helpdesk e RMM.

Procurando alternativas ao BeyondTrust? Aqui estão as melhores opções:

- 💰 Obter tela: Opção mais barata por US$ 4,17/mês. Ótima para pequenas equipes que precisam apenas de compartilhamento de tela básico e controle remoto.

- 🌟 TeamViewer: O nome mais reconhecido em acesso remoto. Funciona em todas as plataformas com ferramentas robustas de transferência de arquivos e colaboração.

- ⚡ AnyDesk: Conexões ultrarrápidas com baixa latência. Ideal para designers ou qualquer pessoa que precise de controle remoto fluido e em tempo real.

- 👶 Splashtop: Configuração super fácil por apenas US$ 5/ano. Perfeito para indivíduos e pequenas empresas que desejam acesso remoto à área de trabalho sem complicações.

- 🏢 PC remoto: Planos anuais acessíveis para equipes. Oferece acesso remoto permanente com implantação simples em várias máquinas.

- 🔒 RealVNC Connect: Baseado no protocolo VNC original com segurança robusta. Funciona perfeitamente em ambientes locais e isolados da internet.

- 🔧 Acesse o Resolve: Plataforma de gerenciamento de TI completa. Combina suporte remoto, emissão de tickets, RMM e gerenciamento de endpoints Em uma única ferramenta.

- 🎯 ISL Online: Hospedado na Europa com altos padrões de privacidade. Oferece opções em nuvem e locais para setores regulamentados.

Para ver a lista completa, consulte nosso Alternativas ao BeyondTrust guia.

⚔️ Comparação BeyondTrust

Veja como a BeyondTrust se compara a cada concorrente:

- BeyondTrust vs Getscreen: A BeyondTrust se destaca em soluções de PAM e segurança para empresas. A Getscreen vence no quesito preço para necessidades básicas de acesso remoto.

- BeyondTrust vs TeamViewer: O BeyondTrust oferece um gerenciamento de privilégios mais aprofundado. O TeamViewer é mais fácil de configurar para controle remoto simples.

- BeyondTrust vs AnyDesk: O BeyondTrust oferece gravação de sessões e armazenamento seguro de credenciais. O AnyDesk é mais rápido para conexões pontuais e de curta duração.

- BeyondTrust vs Splashtop: O BeyondTrust foi desenvolvido para empresas regulamentadas. O Splashtop foi desenvolvido para indivíduos e pequenas equipes com orçamento limitado.

- BeyondTrust vs RemotePC: A BeyondTrust inclui PAM, auditoriae ferramentas de conformidade. O RemotePC abrange apenas o acesso remoto básico à área de trabalho.

- BeyondTrust vs RealVNC Connect: A BeyondTrust oferece uma plataforma PAM completa. O RealVNC é a melhor opção para acesso remoto local simples e seguro.

- BeyondTrust vs GoTo Resolve: A BeyondTrust concentra-se na segurança de acesso privilegiado. A GoTo Resolve concentra-se na gestão de serviços de TI e suporte técnico.

- BeyondTrust vs ISL Online: A BeyondTrust possui recursos PAM mais abrangentes. O ISL Online é uma excelente opção para necessidades de residência de dados na Europa.

Comece a usar o BeyondTrust agora mesmo

Você aprendeu a usar todos os principais recursos do BeyondTrust:

- ✅ Suporte Remoto

- ✅ Acesso Remoto Privilegiado

- ✅ Gerenciamento de privilégios de endpoint

- ✅ Cofre de Senhas

- ✅ Informações sobre segurança de identidade

- ✅ Segurança na Nuvem

Próximo passo: Escolha uma funcionalidade e experimente agora mesmo.

A maioria das pessoas começa com o suporte remoto.

Leva menos de 5 minutos.

Perguntas frequentes

Para que serve o BeyondTrust?

O BeyondTrust é usado para gerenciar o acesso privilegiado em ambientes de TI. Ele ajuda as organizações a controlar quem pode acessar sistemas críticos, proteger senhas, gravar sessões e fornecer suporte remoto seguro. Empresas dos setores financeiro, de saúde e governamental o utilizam para atender a rigorosos padrões de segurança e conformidade.

A BeyondTrust monitora a atividade?

Sim. O BeyondTrust grava vídeos de todas as sessões remotas e registra as teclas digitadas. Os administradores podem monitorar as sessões ao vivo em tempo real e encerrar qualquer atividade suspeita. Todos os dados da sessão são armazenados em registros de auditoria pesquisáveis para fins de conformidade e análise forense.

A BeyondTrust é uma empresa? VPN?

Não. O BeyondTrust não é uma VPN. Ele fornece acesso remoto sem VPN, utilizando um modelo de confiança zero. Em vez de abrir túneis de rede, o BeyondTrust cria conexões seguras e auditadas para sistemas específicos. Isso é mais seguro porque os usuários acessam apenas o que precisam.

O suporte remoto da BeyondTrust é seguro?

Sim. O BeyondTrust Remote Support utiliza criptografia de ponta a ponta em todas as sessões. Os usuários podem ver exatamente o que o técnico está fazendo na tela. Os administradores podem monitorar, gravar e encerrar as sessões a qualquer momento. Ele também foi eleito a Escolha dos Clientes no relatório Gartner Peer Insights de 2024.

Com quem a BeyondTrust compete?

No segmento de PAM (Gerenciamento de Acesso Privado), a BeyondTrust compete com a CyberArk, a Delinea e a One Identity. Para suporte remoto, seus concorrentes incluem TeamViewer, Splashtop, AnyDesk e GoTo Resolve. A BeyondTrust se destaca por combinar PAM e suporte remoto em uma única plataforma.