Hướng dẫn nhanh

Hướng dẫn này bao gồm tất cả các tính năng của BeyondTrust:

- Bắt đầu — Tạo tài khoản và thiết lập cơ bản

- Hướng dẫn sử dụng hỗ trợ từ xa — Kết nối với mọi thiết bị và khắc phục sự cố nhanh chóng

- Cách sử dụng quyền truy cập từ xa đặc quyền — Bảo mật quyền truy cập vào các hệ thống quan trọng mà không cần VPN

- Cách sử dụng quản lý đặc quyền điểm cuối — Gỡ bỏ quyền quản trị cục bộ một cách an toàn

- Hướng dẫn sử dụng Password Safe — Lưu trữ và xoay vòng thông tin đăng nhập có đặc quyền

- Cách sử dụng thông tin chi tiết về bảo mật danh tính — Phát hiện các đường dẫn nhận dạng rủi ro trước khi kẻ tấn công thực hiện điều đó.

- Cách sử dụng bảo mật đám mây — Bảo vệ khối lượng công việc và quyền truy cập trên đám mây

Thời gian cần thiết: 5 phút cho mỗi phim

Cũng trong hướng dẫn này: Mẹo chuyên nghiệp | Những lỗi thường gặp | Khắc phục sự cố | Chạy | Các lựa chọn thay thế

Tại sao nên tin tưởng hướng dẫn này?

Tôi đã sử dụng BeyondTrust hơn 12 tháng và đã thử nghiệm mọi tính năng được đề cập ở đây. Hướng dẫn sử dụng BeyondTrust này dựa trên kinh nghiệm thực tế - không phải là lời quảng cáo hoa mỹ hay ảnh chụp màn hình của nhà cung cấp.

BeyondTrust là một trong những công cụ quản lý quyền truy cập đặc quyền mạnh mẽ nhất hiện nay.

Nhưng hầu hết người dùng chỉ mới khám phá một phần nhỏ khả năng của nó.

Hướng dẫn này sẽ chỉ cho bạn cách sử dụng mọi tính năng chính.

Hướng dẫn từng bước, kèm ảnh chụp màn hình và mẹo chuyên nghiệp.

Hướng dẫn sử dụng BeyondTrust

Hướng dẫn đầy đủ về BeyondTrust này sẽ hướng dẫn bạn từng bước sử dụng mọi tính năng, từ thiết lập ban đầu đến các mẹo nâng cao giúp bạn trở thành người dùng thành thạo.

BeyondTrust

Kiểm soát chặt chẽ quyền truy cập đặc quyền trên toàn bộ môi trường CNTT của bạn. BeyondTrust cung cấp cho bạn tính năng ghi lại phiên làm việc, lưu trữ thông tin đăng nhập và mô hình bảo mật không tin cậy (zero-trust). truy cập từ xa Trên một nền tảng duy nhất. Yêu cầu bản dùng thử ngay hôm nay.

Hướng dẫn bắt đầu sử dụng BeyondTrust

Trước khi sử dụng bất kỳ tính năng nào, hãy hoàn tất thiết lập một lần này.

Quá trình này mất khoảng 3 phút.

Hãy xem đoạn video tổng quan ngắn này trước nhé:

Bây giờ chúng ta hãy cùng xem xét từng bước một.

Bước 1: Tạo tài khoản của bạn

Hãy truy cập trang web của BeyondTrust.

Nhấp vào 'Yêu cầu bản demo' hoặc 'Dùng thử miễn phí'.

Nhập thông tin của bạn việc kinh doanh Thông tin email và công ty.

✓ Điểm kiểm tra: Kiểm tra của bạn hộp thư đến Thông tin đăng nhập từ BeyondTrust.

Bước 2: Truy cập Bảng điều khiển quản trị

Đăng nhập vào cổng thông tin web BeyondInsight bằng thông tin đăng nhập của bạn.

Bạn cũng có thể tải xuống Representative Console để truy cập trên máy tính để bàn.

Đây là giao diện của bảng điều khiển:

✓ Điểm kiểm tra: Bạn sẽ thấy bảng điều khiển chính của BeyondInsight.

Bước 3: Hoàn tất thiết lập ban đầu

Kết nối Active Directory hoặc LDAP để xác thực người dùng.

Thiết lập xác thực đa yếu tố cho tất cả các tài khoản quản trị viên.

Hãy xác định chính sách truy cập và vai trò người dùng ban đầu.

✅ Hoàn thành: Bạn đã sẵn sàng sử dụng bất kỳ tính năng nào bên dưới.

Hướng dẫn sử dụng dịch vụ hỗ trợ từ xa BeyondTrust

Hỗ trợ từ xa Cho phép bạn kết nối với bất kỳ thiết bị nào và khắc phục sự cố mà không cần có mặt trực tiếp.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy xem tính năng Hỗ trợ từ xa hoạt động như thế nào:

Bây giờ chúng ta hãy cùng phân tích từng bước.

Bước 1: Bắt đầu phiên hỗ trợ

Mở Bảng điều khiển đại diện trên máy tính của bạn.

Nhấp vào 'Bắt đầu phiên' và tạo khóa phiên cho người dùng cuối.

Bước 2: Kết nối với thiết bị từ xa

Chia sẻ mã phiên hoặc liên kết cổng hỗ trợ với khách hàng.

Người dùng nhập mã khóa trên cổng hỗ trợ để tham gia.

Đây là hình ảnh minh họa:

✓ Điểm kiểm tra: Bạn sẽ thấy màn hình của khách hàng trong bảng điều khiển của mình.

Bước 3: Kiểm soát và giải quyết vấn đề

Hãy sử dụng tính năng chia sẻ màn hình, truyền tệp và điều khiển từ xa để khắc phục sự cố.

Nâng quyền nếu cần — không cần tải xuống thêm gì.

✅ Kết quả: Bạn đã kết nối với thiết bị từ xa và giải quyết sự cố một cách an toàn.

💡 Mẹo hay: Hãy cài đặt Jump Clients trên các máy mà bạn thường xuyên hỗ trợ. Điều này giúp bạn truy cập chỉ bằng một cú nhấp chuột mà người dùng không cần phải làm gì cả.

Hướng dẫn sử dụng quyền truy cập từ xa đặc quyền của BeyondTrust

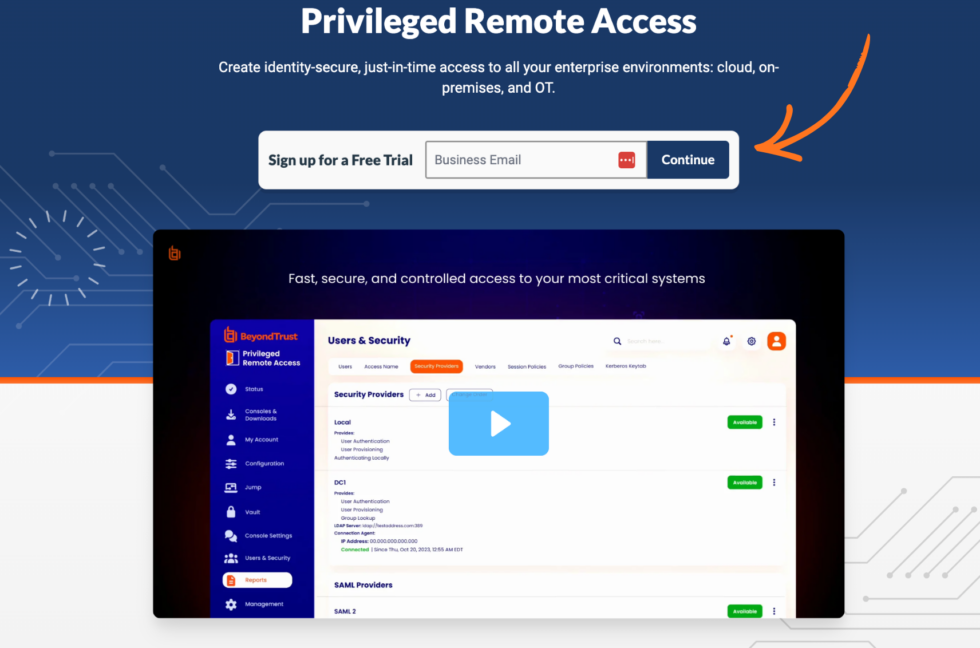

Truy cập từ xa đặc quyền Cho phép bạn cấp quyền truy cập an toàn cho nhà cung cấp và quản trị viên vào các hệ thống quan trọng mà không cần... VPN.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy xem tính năng Truy cập từ xa đặc quyền hoạt động như thế nào:

Bây giờ chúng ta hãy cùng phân tích từng bước.

Bước 1: Xác định chính sách truy cập

Hãy truy cập vào bảng điều khiển BeyondInsight và mở Chính sách truy cập.

Thiết lập các điều kiện về người có thể yêu cầu quyền truy cập và thời điểm yêu cầu.

Bước 2: Thiết lập chèn thông tin xác thực

Liên kết các tài khoản chức năng của bạn để thông tin đăng nhập được tự động cập nhật.

Điều này có nghĩa là người dùng không bao giờ nhìn thấy mật khẩu thực sự.

Đây là hình ảnh minh họa:

✓ Điểm kiểm tra: Bạn sẽ thấy các tài khoản chức năng của mình được liên kết trong bảng điều khiển.

Bước 3: Kết nối với hệ thống mục tiêu

Mở bảng điều khiển Truy cập Web Đặc quyền.

Chọn hệ thống mục tiêu và nhấp vào "Kết nối".

✅ Kết quả: Bạn đã truy cập vào một hệ thống quan trọng một cách an toàn mà không để lộ bất kỳ mật khẩu nào.

💡 Mẹo hay: Cho phép kiểm soát kép để người phê duyệt phải chấp thuận từng yêu cầu truy cập. Điều này bổ sung thêm một lớp bảo mật thứ hai. bảo vệ Dành cho các hệ thống nhạy cảm.

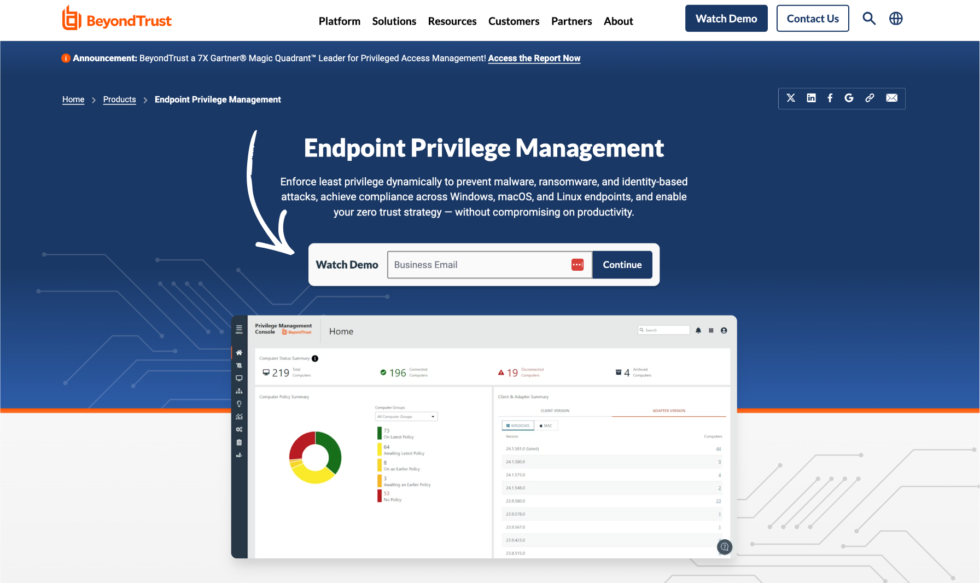

Hướng dẫn sử dụng tính năng quản lý đặc quyền điểm cuối BeyondTrust

Quản lý đặc quyền điểm cuối Cho phép bạn loại bỏ quyền quản trị cục bộ của người dùng mà vẫn cho phép họ chạy các ứng dụng đã được phê duyệt.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy xem cách thức quản lý quyền truy cập điểm cuối hoạt động:

Bây giờ chúng ta hãy cùng phân tích từng bước.

Bước 1: Triển khai tác nhân EPM

Tải xuống tác nhân Quản lý Quyền Điểm cuối từ bảng điều khiển quản trị.

Cài đặt nó trên các thiết bị đầu cuối chạy Windows, macOS hoặc Linux.

Bước 2: Tạo quy tắc nâng cao đặc quyền

Hãy truy cập trình chỉnh sửa chính sách trong BeyondInsight.

Thêm các quy tắc cho phép các ứng dụng cụ thể chạy với quyền quản trị cao hơn.

Đây là hình ảnh minh họa:

✓ Điểm kiểm tra: Bạn sẽ thấy các quy tắc của mình được liệt kê trong trình chỉnh sửa chính sách.

Bước 3: Loại bỏ quyền quản trị viên cục bộ

Áp dụng chính sách này cho các điểm cuối của bạn.

Người dùng vẫn có thể chạy các ứng dụng đã được phê duyệt — nhưng không có ứng dụng nào khác được cấp quyền quản trị.

✅ Kết quả: Bạn đã loại bỏ quyền quản trị cục bộ mà không làm gián đoạn quy trình làm việc của bất kỳ ai.

💡 Mẹo hay: Hãy bắt đầu ở chế độ "chỉ kiểm tra" trước. Chế độ này sẽ ghi lại những gì sẽ bị chặn mà không thực sự chặn nó, nhờ đó bạn có thể tinh chỉnh các quy tắc của mình.

Hướng dẫn sử dụng BeyondTrust Password Safe

Kho lưu trữ mật khẩu Cho phép bạn lưu trữ, xoay vòng và quản lý tất cả thông tin đăng nhập đặc quyền từ một nơi duy nhất.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy xem Password Safe hoạt động như thế nào:

Bây giờ chúng ta hãy cùng phân tích từng bước.

Bước 1: Thêm các hệ thống được quản lý

Mở bảng điều khiển BeyondInsight và truy cập vào mục Hệ thống được quản lý.

Thêm máy chủ, cơ sở dữ liệu, hoặc thiết bị Bạn muốn bảo vệ.

Bước 2: Cấu hình tài khoản chức năng

Tạo các tài khoản chức năng mà Password Safe sử dụng để kết nối với từng hệ thống.

Hãy liên kết các tài khoản này với các hệ thống được quản lý mà bạn vừa thêm vào.

Đây là hình ảnh minh họa:

✓ Điểm kiểm tra: Bạn sẽ thấy các hệ thống được quản lý của mình với các tài khoản được liên kết.

Bước 3: Thiết lập xoay vòng mật khẩu

Xác định lịch luân phiên cho từng tài khoản.

Password Safe tự động thay đổi mật khẩu theo lịch trình của bạn.

✅ Kết quả: Mật khẩu quan trọng của bạn được lưu trữ an toàn, thay đổi định kỳ và không bao giờ bị lộ cho người dùng khác.

💡 Mẹo hay: Gán vai trò cho Password Safe trong cài đặt quản lý người dùng. Xác định ai có thể yêu cầu, phê duyệt và mượn thông tin đăng nhập cho từng hệ thống.

Hướng dẫn sử dụng BeyondTrust Identity Security Insights

Thông tin chi tiết về bảo mật danh tính Cho phép bạn phát hiện các đường dẫn xác thực danh tính rủi ro và các tuyến đường leo thang đặc quyền trước khi kẻ tấn công tìm ra chúng.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy xem Identity Security Insights hoạt động như thế nào:

Bây giờ chúng ta hãy cùng phân tích từng bước.

Bước 1: Kết nối các nguồn thông tin nhận dạng của bạn

Liên kết với Active Directory, Azure AD hoặc các nhà cung cấp danh tính khác.

Identity Security Insights tự động quét môi trường của bạn.

Bước 2: Xem lại Biểu đồ Đặc quyền

Mở Biểu đồ Đặc quyền Thực sự để xem tất cả các mối quan hệ danh tính.

Hãy tìm kiếm "Các con đường dẫn đến đặc quyền" thể hiện các lộ trình leo thang đầy rủi ro.

Đây là hình ảnh minh họa:

✓ Điểm kiểm tra: Bạn sẽ thấy các đường dẫn nhận dạng được tô sáng trong chế độ xem đồ thị.

Bước 3: Khắc phục các đường dẫn nguy hiểm

Nhấp vào bất kỳ đường dẫn rủi ro nào để xem chính xác những tài khoản nào có liên quan.

Hãy thực hiện các thao tác để loại bỏ các quyền không cần thiết hoặc thay đổi tư cách thành viên nhóm.

✅ Kết quả: Bạn đã tìm thấy và khắc phục các đường dẫn leo thang đặc quyền ẩn trong môi trường của mình.

💡 Mẹo hay: Hãy chạy quét Identity Security Insights hàng tuần. Các đường dẫn danh tính mới sẽ xuất hiện khi nhân viên gia nhập, rời đi hoặc thay đổi vai trò.

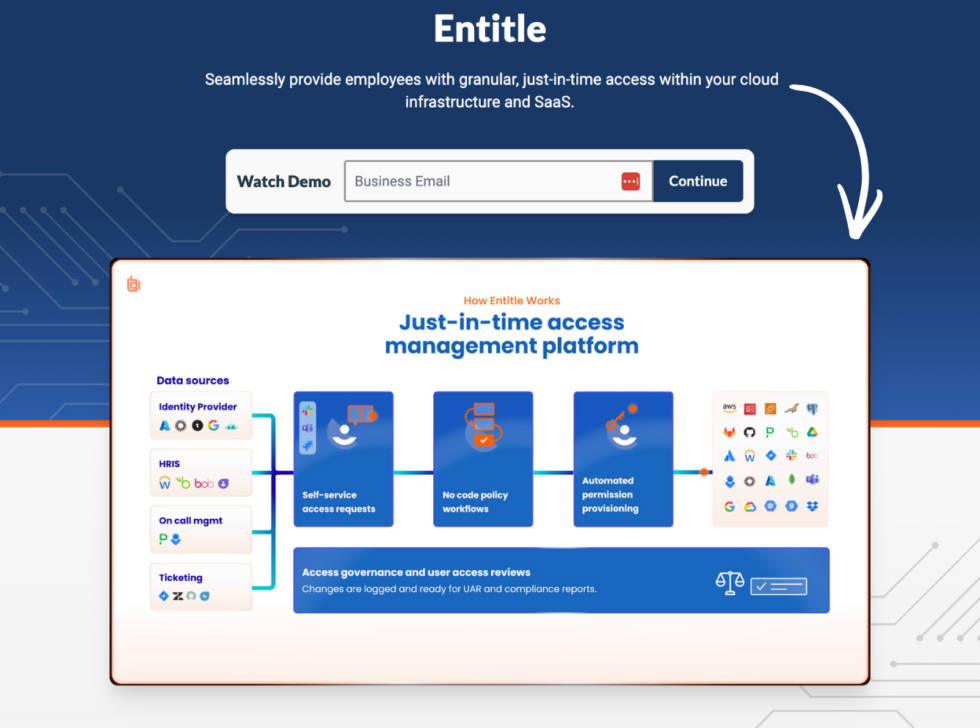

Hướng dẫn sử dụng bảo mật đám mây BeyondTrust

Bảo mật đám mây Cho phép bạn quản lý quyền truy cập và bảo vệ khối lượng công việc trên AWS, Azure và GCP.

Dưới đây là hướng dẫn sử dụng từng bước.

Hãy cùng xem bảo mật đám mây hoạt động như thế nào:

Bây giờ chúng ta hãy cùng phân tích từng bước.

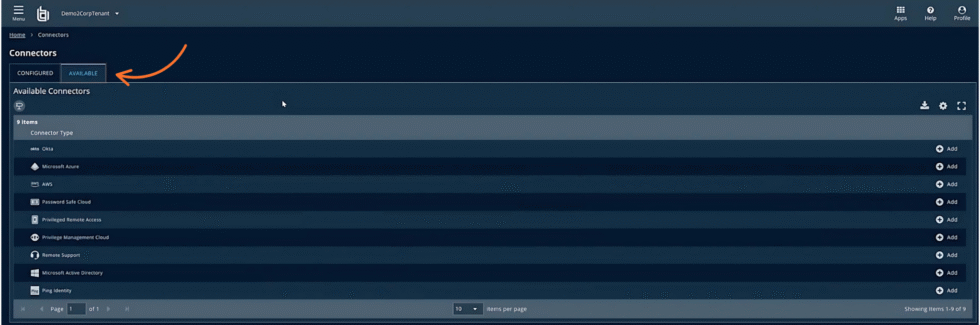

Bước 1: Kết nối tài khoản đám mây của bạn

Hãy truy cập BeyondInsight và thêm tài khoản AWS, Azure hoặc GCP của bạn.

Cấp quyền đọc cần thiết để BeyondTrust có thể quét môi trường của bạn.

Bước 2: Xem lại quyền truy cập đám mây

Mở bảng điều khiển quyền truy cập đám mây.

Hãy tìm kiếm các tài khoản được cấp quá nhiều quyền nhưng lại có những quyền hạn không được sử dụng.

✓ Điểm kiểm tra: Bạn sẽ thấy danh sách các tài khoản kèm theo điểm đánh giá rủi ro về quyền truy cập.

Bước 3: Điều chỉnh quyền truy cập cho phù hợp

Loại bỏ các quyền không sử dụng để thực thi nguyên tắc quyền tối thiểu trong điện toán đám mây.

Thiết lập cảnh báo cho các tài khoản được cấp phát vượt mức.

✅ Kết quả: Các tài khoản đám mây của bạn giờ đây tuân theo nguyên tắc quyền hạn tối thiểu, không có quyền hạn nào bị lãng phí.

💡 Mẹo hay: Hãy sử dụng phương thức truy cập tức thời (Just-in-Time Access) cho các hệ thống đám mây. Chỉ cấp quyền khi cần thiết và thu hồi quyền ngay sau khi tác vụ hoàn thành.

Mẹo và thủ thuật chuyên nghiệp của BeyondTrust

Sau hơn 12 tháng dùng thử BeyondTrust, đây là những lời khuyên hữu ích nhất của tôi.

Phím tắt

| Hoạt động | Phím tắt |

|---|---|

| Bắt đầu phiên hỗ trợ mới | Ctrl + N |

| Gửi tổ hợp phím Ctrl+Alt+Del đến máy tính từ xa. | Ctrl + Shift + Del |

| Bật/tắt chế độ toàn màn hình trong phiên làm việc từ xa | Ctrl + Shift + F |

| Mở cửa sổ truyền tập tin | Ctrl + Shift + T |

Những tính năng ẩn mà hầu hết mọi người bỏ lỡ

- Tìm kiếm bản ghi phiên: Bạn có thể tìm kiếm nhật ký kiểm toán theo từ khóa, người dùng hoặc ngày để tìm chính xác những gì đã xảy ra trong bất kỳ phiên nào.

- Các kịch bản mẫu: Lưu các tập lệnh trong Bảng điều khiển đại diện để chạy các bản sửa lỗi thông thường chỉ với một cú nhấp chuột trong các phiên làm việc từ xa.

- Báo cáo API: Xuất dữ liệu phiên sang công cụ SIEM của bạn để tự động tuân thủ quy định và phân tích pháp y.

Những lỗi thường gặp cần tránh khi sử dụng BeyondTrust

Sai lầm số 1: Bỏ qua xác thực đa yếu tố

❌ Sai: Tôi để chế độ xác thực đa yếu tố (MFA) bị vô hiệu hóa vì nó "quá bất tiện" đối với quản trị viên.

✅ Bên phải: Kích hoạt xác thực đa yếu tố (MFA) hoặc đăng nhập không cần mật khẩu FIDO2 cho mọi người dùng bảng điều khiển ngay từ ngày đầu tiên.

Sai lầm số 2: Cấp quyền quản trị đầy đủ cho tất cả mọi người

❌ Sai: Cấp quyền quản trị cho toàn bộ nhân viên hỗ trợ, cho phép họ truy cập vào mọi hệ thống.

✅ Bên phải: Thiết lập vai trò người dùng để mỗi người chỉ được truy cập vào các hệ thống mà họ cần.

Sai lầm số 3: Bỏ qua các bản ghi phiên làm việc

❌ Sai: Không bao giờ xem lại bản ghi phiên hoặc nhật ký kiểm toán sau khi triển khai.

✅ Bên phải: Thường xuyên xem lại các bản ghi và thiết lập cảnh báo cho các hoạt động đáng ngờ trong thời gian thực.

Khắc phục sự cố BeyondTrust

Sự cố: Phiên kết nối từ xa không thành công.

Gây ra: Các quy tắc tường lửa đang chặn kết nối trên các cổng cần thiết.

Sửa chữa: Kiểm tra xem các cổng 443 và 8200 có đang mở hay không. Xác minh xem Jump Client có đang trực tuyến trong bảng điều khiển hay không.

Sự cố: Việc chèn thông tin xác thực thất bại

Gây ra: Tài khoản chức năng bị cấu hình sai hoặc mật khẩu đã hết hạn.

Sửa chữa: Liên kết lại tài khoản chức năng trong Password Safe. Xác minh thông tin đăng nhập hiện tại.

Sự cố: Ứng dụng Jump Client hiển thị trạng thái ngoại tuyến.

Gây ra: Dịch vụ Jump Client đã dừng hoạt động hoặc thiết bị đầu cuối bị mất kết nối mạng.

Sửa chữa: Khởi động lại dịch vụ BeyondTrust Jump Client trên thiết bị đầu cuối. Kiểm tra kết nối mạng.

📌 Ghi chú: Nếu không có giải pháp nào trong số này khắc phục được sự cố, hãy liên hệ với bộ phận hỗ trợ của BeyondTrust.

BeyondTrust là gì?

BeyondTrust Đây là một nền tảng quản lý quyền truy cập đặc quyền (PAM) giúp bảo mật quyền truy cập vào các hệ thống quan trọng nhất của bạn.

Hãy coi nó như một chiếc chìa khóa tổng kiểm soát mọi mật khẩu quản trị và kết nối từ xa trong công ty bạn.

Hãy xem đoạn video tổng quan ngắn này:

Nó bao gồm các tính năng chính sau:

- Hỗ trợ từ xa: Kết nối với bất kỳ thiết bị nào trên hệ điều hành Windows. Máy MacLinux, iOS và Android.

- Quyền truy cập từ xa đặc quyền: Cung cấp cho nhà cung cấp và quản trị viên quyền truy cập an toàn, không cần VPN vào các hệ thống quan trọng.

- Quản lý quyền truy cập điểm cuối: Loại bỏ quyền quản trị cục bộ nhưng vẫn cho phép các ứng dụng được phê duyệt hoạt động.

- Kho lưu trữ mật khẩu: Tự động lưu trữ, xoay vòng và quản lý tất cả thông tin đăng nhập đặc quyền.

- Thông tin chi tiết về bảo mật danh tính: Hãy hình dung các đường dẫn đặc quyền rủi ro trong môi trường định danh của bạn.

- Bảo mật đám mây: Quản lý quyền truy cập và thực thi nguyên tắc quyền tối thiểu trên AWS, Azure và GCP.

Để xem đánh giá đầy đủ, hãy xem bài viết của chúng tôi. Đánh giá BeyondTrust.

Bảng giá BeyondTrust

Đây là chi phí của BeyondTrust vào năm 2026:

| Kế hoạch | Giá | Tốt nhất cho |

|---|---|---|

| Hỗ trợ từ xa BeyondTrust | Vui lòng liên hệ để biết giá. | Các nhóm hỗ trợ CNTT cần truy cập từ xa an toàn |

| Truy cập từ xa đặc quyền BeyondTrust | Vui lòng liên hệ để biết giá. | Các doanh nghiệp quản lý quyền truy cập của nhà cung cấp và quản trị viên. |

| Quản lý đặc quyền điểm cuối BeyondTrust | Vui lòng liên hệ để biết giá. | Các tổ chức loại bỏ quyền quản trị viên cục bộ |

| BeyondTrust Password Safe | Vui lòng liên hệ để biết giá. | Các nhóm đang luân chuyển và thay đổi thông tin đăng nhập đặc quyền. |

Dùng thử miễn phí: Có — bạn có thể yêu cầu bản demo hoặc dùng thử miễn phí trên trang web của BeyondTrust.

Đảm bảo hoàn tiền: Vui lòng liên hệ bộ phận bán hàng của BeyondTrust để biết các điều khoản hợp đồng.

💰 Giá trị tốt nhất: Gộp nhiều sản phẩm lại với nhau. BeyondTrust cung cấp chiết khấu cho các hợp đồng nhiều sản phẩm và nhiều năm.

BeyondTrust so với các giải pháp thay thế

BeyondTrust so sánh với các đối thủ như thế nào? Dưới đây là bức tranh cạnh tranh:

Hãy xem sự so sánh này:

| Dụng cụ | Tốt nhất cho | Giá | Xếp hạng |

|---|---|---|---|

| BeyondTrust | Quản lý tài khoản doanh nghiệp (PAM) và hỗ trợ từ xa | Vui lòng liên hệ để biết giá. | ⭐ 4.4 |

| Getscreen | Truy cập từ xa tiết kiệm chi phí | 4,17 đô la/tháng | ⭐ 3.9 |

| TeamViewer | Điều khiển từ xa đa nền tảng | 18,90 đô la/tháng | ⭐ 4.4 |

| AnyDesk | Kết nối nhanh, nhẹ | 32,31 đô la/tháng | ⭐ 4.3 |

| Splashtop | truy cập máy tính từ xa giá cả phải chăng | 5 đô la/năm | ⭐ 4.3 |

| RemotePC | Công cụ điều khiển máy tính từ xa đơn giản dành cho nhóm | 22,12 đô la/năm | ⭐ 4.0 |

| Kết nối RealVNC | Truy cập từ xa an toàn tại chỗ | 8,25 đô la/tháng | ⭐ 4.4 |

| GoTo Resolve | Quản lý CNTT và hỗ trợ từ xa | 23 đô la/tháng | ⭐ 4.3 |

| ISL Trực tuyến | Hỗ trợ từ xa được lưu trữ tại châu Âu | 16,90 đô la/tháng | ⭐ 4.0 |

Lựa chọn nhanh:

- Tốt nhất tổng thể: BeyondTrust — Bộ phần mềm quản lý tài khoản cá nhân (PAM) đầy đủ với chức năng ghi lại phiên làm việc và lưu trữ chứng chỉ.

- Ngân sách tốt nhất: Getscreen — Chỉ từ 4,17 đô la/tháng cho quyền truy cập từ xa cơ bản.

- Phù hợp nhất cho người mới bắt đầu: Splashtop — Thiết lập đơn giản với các gói dịch vụ bắt đầu từ 5 đô la/năm.

- Phù hợp nhất cho đội ngũ CNTT: GoTo Resolve — Giải pháp quản lý CNTT toàn diện với các công cụ hỗ trợ kỹ thuật và giám sát từ xa (RMM).

🎯 Các giải pháp thay thế của BeyondTrust

Bạn đang tìm kiếm các lựa chọn thay thế cho BeyondTrust? Dưới đây là những lựa chọn hàng đầu:

- 💰 Getscreen: Lựa chọn rẻ nhất với giá 4,17 đô la/tháng. Rất phù hợp cho các nhóm nhỏ chỉ cần chức năng chia sẻ màn hình và điều khiển từ xa cơ bản.

- 🌟 TeamViewer: Là thương hiệu được công nhận rộng rãi nhất trong lĩnh vực truy cập từ xa. Hoạt động trên mọi nền tảng với các công cụ truyền tải và cộng tác mạnh mẽ.

- ⚡ AnyDesk: Kết nối cực nhanh với độ trễ thấp. Lý tưởng cho các nhà thiết kế hoặc bất kỳ ai cần điều khiển từ xa mượt mà, theo thời gian thực.

- 👶 Splashtop: Thiết lập dễ dàng chỉ với 5 đô la/năm. Hoàn hảo cho cá nhân và doanh nghiệp nhỏ những người muốn truy cập máy tính từ xa một cách dễ dàng.

- 🏢 RemotePC: Các gói dịch vụ hàng năm giá cả phải chăng dành cho nhóm. Cung cấp quyền truy cập từ xa liên tục với triển khai đơn giản trên nhiều máy.

- 🔒 RealVNC Connect: Được xây dựng trên giao thức VNC gốc với tính bảo mật cao. Hoạt động tuyệt vời cho cả môi trường tại chỗ và môi trường không kết nối mạng.

- 🔧 GoTo Resolve: Nền tảng quản lý CNTT tất cả trong một. Kết hợp hỗ trợ từ xa, hệ thống quản lý yêu cầu, RMM và... quản lý điểm cuối trong một công cụ duy nhất.

- 🎯 ISL Trực Tuyến: Được lưu trữ tại châu Âu với các tiêu chuẩn bảo mật nghiêm ngặt. Cung cấp các tùy chọn điện toán đám mây và tại chỗ cho các ngành công nghiệp được quản lý chặt chẽ.

Để xem danh sách đầy đủ, vui lòng xem trang của chúng tôi. Các lựa chọn thay thế của BeyondTrust hướng dẫn.

⚔️ So sánh với BeyondTrust

Dưới đây là cách BeyondTrust so sánh với từng đối thủ cạnh tranh:

- BeyondTrust so với Getscreen: BeyondTrust thắng ở mảng quản lý tài khoản người dùng cá nhân (PAM) và bảo mật cấp doanh nghiệp. Getscreen thắng về giá cả cho các nhu cầu truy cập từ xa cơ bản.

- BeyondTrust so với TeamViewer: BeyondTrust cung cấp khả năng quản lý quyền truy cập sâu rộng hơn. TeamViewer dễ thiết lập hơn cho việc điều khiển từ xa đơn giản.

- BeyondTrust so với AnyDesk: BeyondTrust có tính năng ghi lại phiên làm việc và lưu trữ thông tin đăng nhập. AnyDesk nhanh hơn đối với các kết nối ngắn hạn, không thường xuyên.

- BeyondTrust so với Splashtop: BeyondTrust được thiết kế cho các doanh nghiệp hoạt động trong lĩnh vực quản lý chặt chẽ. Splashtop được thiết kế cho cá nhân và các nhóm nhỏ với ngân sách hạn chế.

- BeyondTrust so với RemotePC: BeyondTrust bao gồm PAM, kiểm toánvà các công cụ tuân thủ. RemotePC chỉ cung cấp quyền truy cập máy tính từ xa cơ bản.

- So sánh BeyondTrust và RealVNC Connect: BeyondTrust cung cấp một nền tảng PAM hoàn chỉnh. RealVNC là lựa chọn tốt nhất cho việc truy cập từ xa đơn giản, an toàn tại chỗ.

- So sánh BeyondTrust và GoTo Resolve: BeyondTrust tập trung vào bảo mật quyền truy cập đặc quyền. GoTo Resolve tập trung vào quản lý dịch vụ CNTT và hỗ trợ kỹ thuật.

- BeyondTrust so với ISL Online: BeyondTrust có nhiều tính năng PAM hơn. ISL Online là một lựa chọn tốt cho nhu cầu lưu trữ dữ liệu tại châu Âu.

Bắt đầu sử dụng BeyondTrust ngay bây giờ

Bạn đã học cách sử dụng mọi tính năng chính của BeyondTrust:

- ✅ Hỗ trợ từ xa

- ✅ Quyền truy cập từ xa đặc quyền

- ✅ Quản lý quyền truy cập điểm cuối

- ✅ Kho lưu trữ mật khẩu

- ✅ Thông tin chi tiết về bảo mật danh tính

- ✅ Bảo mật đám mây

Bước tiếp theo: Hãy chọn một tính năng và thử ngay bây giờ.

Hầu hết mọi người bắt đầu với Hỗ trợ từ xa.

Chỉ mất chưa đến 5 phút.

Câu hỏi thường gặp

BeyondTrust được sử dụng để làm gì?

BeyondTrust được sử dụng để quản lý quyền truy cập đặc quyền trong môi trường CNTT. Nó giúp các tổ chức kiểm soát ai có thể truy cập vào các hệ thống quan trọng, lưu trữ mật khẩu an toàn, ghi lại phiên làm việc và cung cấp hỗ trợ từ xa bảo mật. Các công ty trong lĩnh vực tài chính, chăm sóc sức khỏe và chính phủ sử dụng nó để đáp ứng các tiêu chuẩn bảo mật và tuân thủ nghiêm ngặt.

BeyondTrust có theo dõi hoạt động không?

Đúng vậy. BeyondTrust ghi lại video của mọi phiên làm việc từ xa và nhật ký các thao tác gõ phím. Quản trị viên có thể giám sát các phiên làm việc trực tiếp theo thời gian thực và chấm dứt bất kỳ hoạt động đáng ngờ nào. Tất cả dữ liệu phiên làm việc được lưu trữ trong nhật ký kiểm toán có thể tìm kiếm để phục vụ việc tuân thủ quy định và điều tra pháp lý.

BeyondTrust có phải là một công ty như vậy không? VPN?

Không. BeyondTrust không phải là VPN. Nó cung cấp quyền truy cập từ xa không cần VPN bằng mô hình không tin tưởng (zero-trust). Thay vì mở các đường hầm mạng, BeyondTrust tạo ra các kết nối an toàn, được kiểm toán đến các hệ thống cụ thể. Điều này an toàn hơn vì người dùng chỉ truy cập những gì họ cần.

Dịch vụ hỗ trợ từ xa BeyondTrust có an toàn không?

Đúng vậy. BeyondTrust Remote Support sử dụng mã hóa đầu cuối cho mọi phiên làm việc. Người dùng có thể thấy chính xác những gì kỹ thuật viên đang làm trên màn hình của họ. Quản trị viên có thể giám sát, ghi lại và chấm dứt các phiên làm việc bất cứ lúc nào. Sản phẩm này cũng được vinh danh là "Sự lựa chọn của khách hàng" trong báo cáo Gartner Peer Insights năm 2024.

BeyondTrust cạnh tranh với những đối thủ nào?

BeyondTrust cạnh tranh với CyberArk, Delinea và One Identity trong lĩnh vực quản lý tài khoản người dùng (PAM). Về hỗ trợ từ xa, các đối thủ cạnh tranh bao gồm TeamViewer, Splashtop, AnyDesk và GoTo Resolve. BeyondTrust nổi bật nhờ kết hợp PAM và hỗ trợ từ xa trong cùng một nền tảng.