クイックスタート

このガイドでは、BeyondTrustのすべての機能について説明します。

- はじめる — アカウント作成と基本設定

- リモートサポートの使い方 あらゆるデバイスに接続して問題を迅速に解決

- 特権リモートアクセスを使用する方法 VPNを使用せずに重要なシステムへの安全なアクセスを実現する

- エンドポイント権限管理の使用方法 — ローカル管理者権限を安全に削除する

- Password Safeの使い方 — 特権資格情報を保管庫に入れ、ローテーションする

- Identity Security Insights の使い方 攻撃者よりも先に危険なID経路を特定する

- クラウドセキュリティの使い方 — クラウドワークロードとアクセス許可を保護する

所要時間: 各作品につき5分

このガイドには以下の内容も含まれています。 プロのヒント | よくある間違い | トラブルシューティング | 価格 | 代替案

このガイドを信頼する理由

私はBeyondTrustを12ヶ月以上使用し、ここで紹介するすべての機能をテストしました。このBeyondTrustの使い方チュートリアルは、マーケティングの宣伝文句やベンダーのスクリーンショットではなく、実際の使用経験に基づいています。

BeyondTrustは、現在入手可能な特権アクセス管理ツールの中でも最も強力なものの1つです。

しかし、ほとんどのユーザーは、その機能のごく一部しか活用していない。

このガイドでは、主要な機能の使い方をすべて説明します。

スクリーンショットとプロのアドバイスを交えながら、手順を一つずつ解説します。

BeyondTrustチュートリアル

このBeyondTrust完全チュートリアルでは、初期設定から高度な使い方まで、すべての機能をステップバイステップで解説し、パワーユーザーになるためのヒントを提供します。

ビヨンドトラスト

IT環境全体にわたる特権アクセスを厳重に保護します。BeyondTrustは、セッション記録、認証情報保管庫、ゼロトラスト機能を提供します。 リモートアクセス すべて一つのプラットフォームで。今すぐデモをご依頼ください。

BeyondTrustを使い始める

いずれかの機能を使用する前に、この初回設定を完了してください。

約3分かかります。

まずはこちらの簡単な概要をご覧ください。

それでは、各ステップを順を追って見ていきましょう。

ステップ1:アカウントを作成する

BeyondTrustのウェブサイトにアクセスしてください。

「デモをリクエスト」または「無料トライアル」をクリックしてください。

入力してください 仕事 メールアドレスと会社情報。

✓ チェックポイント: チェックしてください 受信トレイ BeyondTrustからのログイン認証情報。

ステップ2:管理コンソールにアクセスする

ご自身の認証情報を使用して、BeyondInsightのウェブポータルにログインしてください。

デスクトップ版の代表者コンソールをダウンロードすることもできます。

ダッシュボードの画面は以下のようになります。

✓ チェックポイント: BeyondInsightのメインダッシュボードが表示されるはずです。

ステップ3:初期設定を完了する

ユーザー認証のために、Active DirectoryまたはLDAPに接続してください。

すべての管理者アカウントに対して多要素認証を設定してください。

最初のアクセス ポリシーとユーザー ロールを定義します。

✅ 完了: これで、以下のすべての機能をご利用いただけます。

BeyondTrustリモートサポートの使い方

リモートサポート あらゆるデバイスに接続して、その場にいなくても問題を解決できます。

以下に、その使用方法をステップごとに説明します。

リモートサポートの実際の動作をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

ステップ1:サポートセッションを開始する

お使いのコンピューターで代表者コンソールを開きます。

「セッションを開始」をクリックし、エンドユーザー用のセッションキーを生成します。

ステップ2:リモートデバイスに接続する

セッションキーまたはサポートポータルのリンクをお客様と共有してください。

ユーザーはサポートポータルでキーを入力して参加します。

これがその様子です。

✓ チェックポイント: コンソールに顧客の画面が表示されるはずです。

ステップ3:問題の制御と解決

画面共有、ファイル転送、リモートコントロールを使用して問題を解決してください。

必要に応じて権限を昇格してください。追加のダウンロードは不要です。

✅ 結果: リモートデバイスに接続し、問題を安全に解決しました。

💡 プロのヒント: 頻繁にサポートするマシンには、ジャンプクライアントをインストールしてください。これにより、ユーザーが何も操作する必要なく、ワンクリックでアクセスできるようになります。

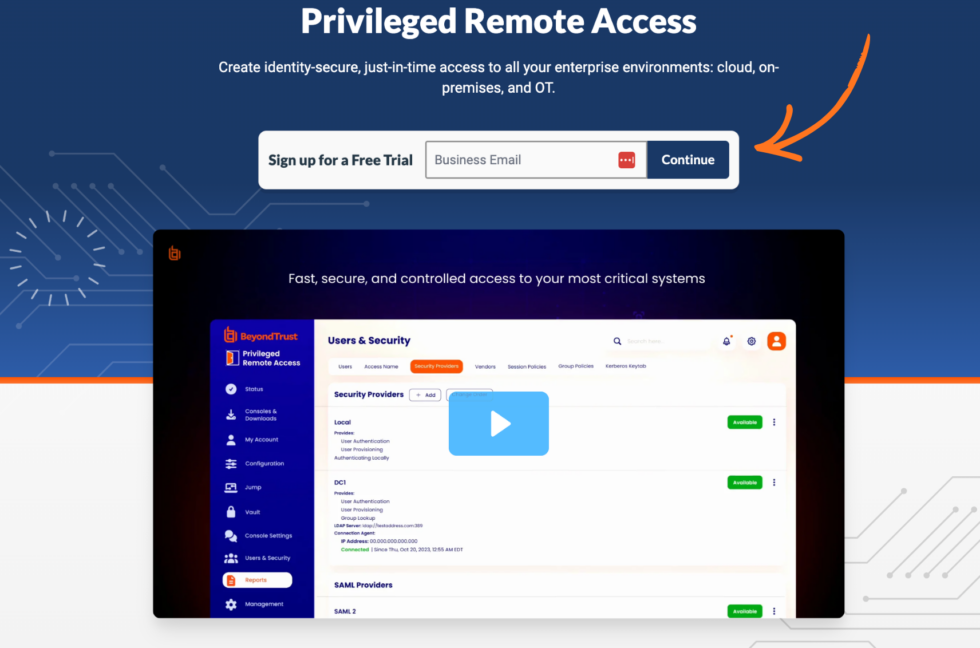

BeyondTrustの特権リモートアクセスを使用する方法

特権リモートアクセス ベンダーや管理者に重要なシステムへの安全なアクセスを許可できます VPN.

以下に、その使用方法をステップごとに説明します。

特権リモートアクセスが実際に動作する様子をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

ステップ1:アクセス ポリシーを定義する

BeyondInsightコンソールにアクセスし、「アクセス ポリシー」を開きます。

誰がいつアクセスを要求できるかの条件を設定します。

ステップ2:認証情報注入の設定

機能アカウントをリンクすると、認証情報が自動的に挿入されます。

つまり、ユーザーは実際のパスワードを目にすることはないということだ。

これがその様子です。

✓ チェックポイント: コンソールに、リンクされた機能アカウントが表示されるはずです。

ステップ3:ターゲットシステムに接続する

特権Webアクセスコンソールを開きます。

対象システムを選択し、「接続」をクリックします。

✅ 結果: あなたはパスワードを一切漏らすことなく、重要なシステムに安全にアクセスしました。

💡 プロのヒント: 承認者が各アクセス要求を許可する必要があるように、二重制御を有効にします。これにより、2 層目のセキュリティが追加されます。 安全 機密性の高いシステム向け。

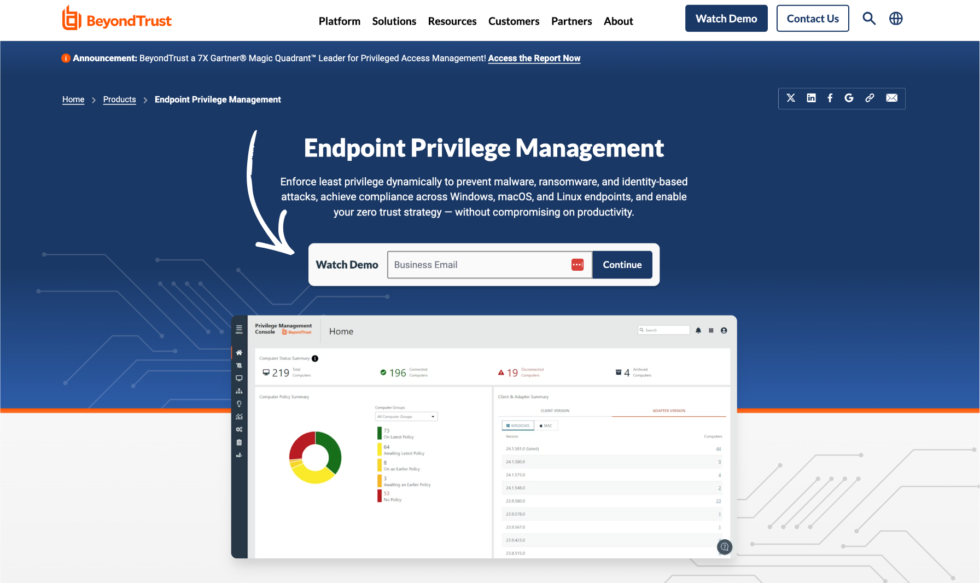

BeyondTrustエンドポイント特権管理の使用方法

エンドポイント権限管理 承認済みのアプリは引き続き実行できるようにしながら、ユーザーからローカル管理者権限を削除できます。

以下に、その使用方法をステップごとに説明します。

エンドポイント特権管理の動作をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

ステップ1:EPMエージェントをデプロイする

管理コンソールからエンドポイント権限管理エージェントをダウンロードしてください。

Windows、macOS、またはLinuxのエンドポイントにインストールしてください。

ステップ2:権限昇格ルールを作成する

BeyondInsightのポリシーエディターに移動してください。

特定のアプリを管理者権限で実行できるようにするルールを追加します。

これがその様子です。

✓ チェックポイント: ポリシーエディターにルールの一覧が表示されるはずです。

ステップ3:ローカル管理者権限を削除する

ポリシーをエンドポイントにプッシュします。

ユーザーは承認済みのアプリを引き続き実行できますが、それ以外のアプリには管理者権限は付与されません。

✅ 結果: あなたは誰のワークフローも壊すことなく、ローカル管理者権限を削除しました。

💡 プロのヒント: まずは「監査のみ」モードで起動してください。このモードでは、実際にブロックすることなく、ブロックされる内容をログに記録するため、ルールを微調整できます。

BeyondTrust Password Safe の使い方

パスワードセーフ 特権資格情報をすべて一元的に保管、ローテーション、管理できます。

以下に、その使用方法をステップごとに説明します。

Password Safeの動作をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

ステップ1:管理対象システムを追加する

BeyondInsightコンソールを開き、「管理対象システム」に移動します。

サーバー、データベース、または デバイス あなたが守りたいもの。

ステップ2:機能アカウントの設定

Password Safeが各システムに接続するために使用する、機能的なアカウントを作成します。

これらのアカウントを、先ほど追加した管理システムにリンクしてください。

これがその様子です。

✓ チェックポイント: 管理対象システムとリンクされたアカウントが表示されるはずです。

ステップ3:パスワードローテーションを設定する

各アカウントのローテーションスケジュールを定義します。

Password Safeは、設定したスケジュールに基づいてパスワードを自動的に変更します。

✅ 結果: お客様の機密パスワードは厳重に保管され、定期的に更新され、ユーザーに公開されることは決してありません。

💡 プロのヒント: ユーザー管理設定でパスワードセーフの役割を割り当てます。各システムにおいて、誰が認証情報を要求、承認、およびチェックアウトできるかを定義します。

BeyondTrust Identity Security Insights の使い方

アイデンティティセキュリティの洞察 攻撃者が危険なIDパスや権限昇格ルートを発見する前に、それらを可視化できます。

以下に、その使用方法をステップごとに説明します。

Identity Security Insightsの動作をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

ステップ1:IDソースを接続する

Active Directory、Azure AD、またはその他のIDプロバイダーをリンクします。

Identity Security Insightsは、お客様の環境を自動的にスキャンします。

ステップ2:権限グラフを確認する

真の特権グラフを開くと、すべてのID間の関係が表示されます。

危険なエスカレーション経路を示す「特権への道」を探してください。

これがその様子です。

✓ チェックポイント: グラフビューで、アイデンティティパスが強調表示されるはずです。

ステップ3:危険な経路を修正する

危険な経路をクリックすると、どの口座が関与しているかが正確に表示されます。

不要な権限を削除するか、グループメンバーシップを変更するなどの措置を講じてください。

✅ 結果: 環境内に潜んでいた権限昇格の隠れた経路を発見し、修正しました。

💡 プロのヒント: Identity Security Insightsのスキャンを毎週実行してください。従業員の入社、退職、または役割変更に伴い、新たなIDパスが表示されます。

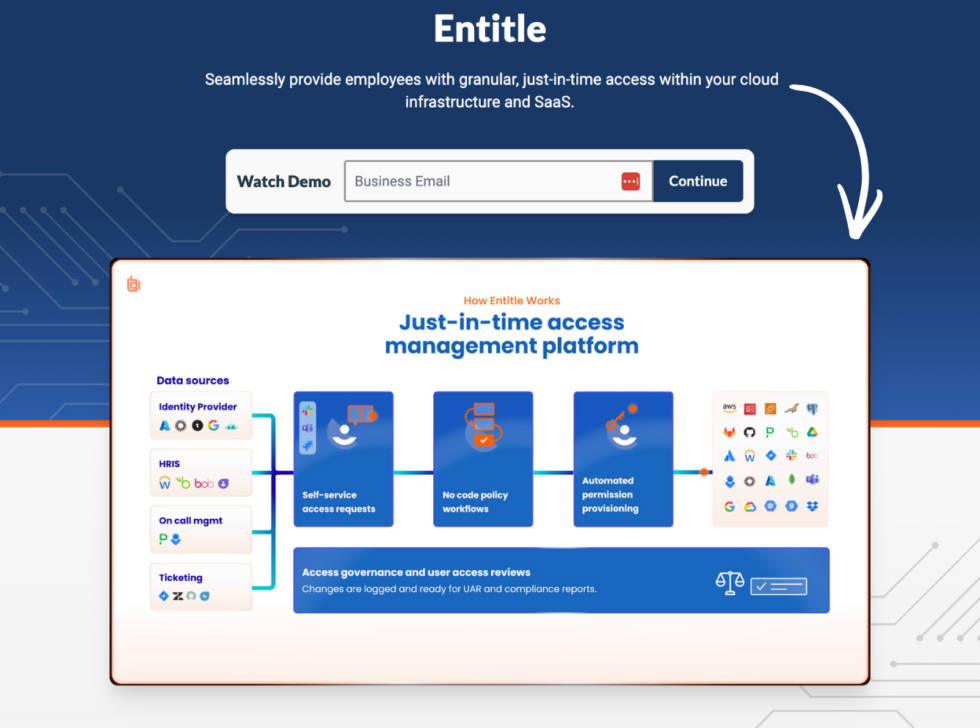

BeyondTrustクラウドセキュリティの使い方

クラウドセキュリティ AWS、Azure、GCP 全体にわたるアクセス許可の管理とワークロードの保護を可能にします。

以下に、その使用方法をステップごとに説明します。

クラウドセキュリティの動作をご覧ください。

それでは、各ステップを詳しく見ていきましょう。

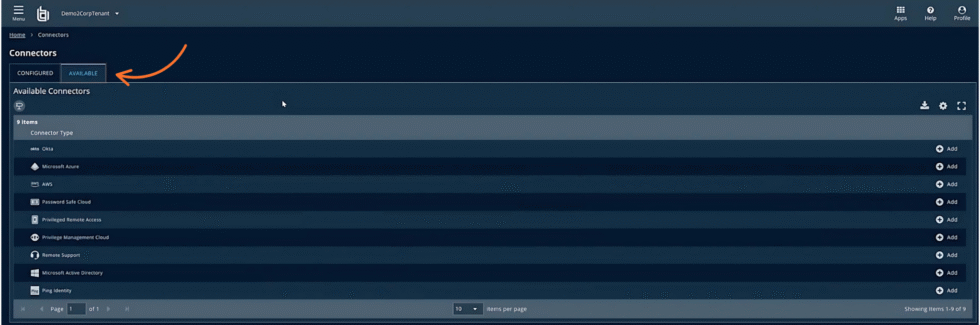

ステップ1:クラウドアカウントを接続する

BeyondInsightにアクセスして、AWS、Azure、またはGCPのアカウントを追加してください。

BeyondTrustが環境をスキャンできるように、必要な読み取り権限を付与してください。

ステップ2:クラウド権限を確認する

クラウド権限ダッシュボードを開きます。

権限が過剰に付与され、未使用のアカウントを探してください。

✓ チェックポイント: 権限リスクスコアが付与されたアカウントの一覧が表示されるはずです。

ステップ3:適切な権限を設定する

クラウド環境で最小権限を徹底するために、使用されていない権限を削除してください。

新規にリソースが過剰に割り当てられたアカウントについてアラートを設定します。

✅ 結果: お客様のクラウドアカウントは、無駄な権限設定を排除し、最小権限の原則に従うようになりました。

💡 プロのヒント: クラウドシステムには、ジャストインタイムアクセス(Just-in-Time Access)を使用してください。必要な時だけ権限を付与し、タスク完了後すぐに権限を取り消してください。

BeyondTrustのプロ向けヒントとショートカット

BeyondTrustを12ヶ月以上テストした結果、私が最も役立つと思うヒントをご紹介します。

キーボードショートカット

| アクション | ショートカット |

|---|---|

| 新しいサポートセッションを開始する | Ctrl + N |

| リモートマシンにCtrl+Alt+Delを送信する | Ctrl + Shift + Del |

| リモートセッションで全画面表示を切り替える | Ctrl + Shift + F |

| ファイル転送ウィンドウを開く | Ctrl + Shift + T |

ほとんどの人が見逃す隠れた機能

- セッション録画の検索: 監査ログは、キーワード、ユーザー、または日付で検索することで、各セッション中に何が起こったかを正確に把握できます。

- 既成の台本: リモートセッション中にワンクリックで一般的な修正を実行できるように、スクリプトを代表者コンソールに保存してください。

- 報告 API: セッションデータをSIEMツールにエクスポートして、コンプライアンスとフォレンジック分析を自動化します。

BeyondTrustで避けるべきよくある間違い

間違いその1:多要素認証を省略する

❌ 間違い: 管理者にとって「不便すぎる」ため、MFAを無効のままにしておく。

✅ 右: 初日から、すべてのコンソールユーザーに対してMFAまたはFIDO2によるパスワードレスログインを有効にしてください。

間違いその2:全員に完全な管理者権限を与えること

❌ 間違い: すべてのサポートスタッフに、あらゆるシステムへのアクセス権を持つ完全な管理者権限を与える。

✅ 右: ユーザーロールを設定することで、各ユーザーが必要なシステムのみにアクセスできるようにします。

間違いその3:セッションの録音を無視する

❌ 間違い: 導入後にセッション記録や監査ログを一切確認しない。

✅ 右: 録画映像を定期的に確認し、不審な活動があった場合はリアルタイムでアラートを設定してください。

BeyondTrustのトラブルシューティング

問題: リモートセッションが接続できません

原因: ファイアウォールのルールにより、必要なポートでの接続がブロックされています。

修理: ポート443と8200が開いていることを確認してください。コンソールでジャンプクライアントがオンラインになっていることを確認してください。

問題:認証情報注入が失敗する

原因: 機能アカウントの設定が間違っているか、パスワードの有効期限が切れています。

修理: Password Safeで機能アカウントを再リンクしてください。認証情報が最新であることを確認してください。

問題:ジャンプクライアントがオフラインと表示される

原因: Jump Clientサービスが停止したか、エンドポイントがネットワークアクセスを失いました。

修理: エンドポイント上でBeyondTrust Jump Clientサービスを再起動してください。ネットワーク接続を確認してください。

📌 注記: これらの方法で問題が解決しない場合は、BeyondTrustのサポートにお問い合わせください。

BeyondTrust とは何ですか?

ビヨンドトラスト これは、最も重要なシステムへのアクセス権限を持つユーザーを保護する特権アクセス管理(PAM)プラットフォームです。

それは、社内のあらゆる管理者パスワードとリモート接続を管理するマスターキーのようなものだと考えてください。

こちらの簡単な概要をご覧ください。

主な機能は以下のとおりです。

- リモートサポート: Windows 上のあらゆるデバイスに接続します。 マック、Linux、iOS、Android に対応しています。

- 特権リモートアクセス: ベンダーや管理者に対し、VPNを介さずに重要なシステムに安全にアクセスできるようにする。

- エンドポイント権限管理: 承認済みのアプリは実行させたまま、ローカル管理者権限を削除します。

- パスワードセーフ: すべての特権認証情報を自動的に保管、ローテーション、管理します。

- アイデンティティセキュリティに関する考察: アイデンティティ環境全体における、リスクの高い権限経路を視覚化します。

- クラウドセキュリティ: AWS、Azure、GCP全体で権限を管理し、最小権限の原則を徹底します。

詳細なレビューについては、こちらをご覧ください。 BeyondTrustのレビュー.

BeyondTrustの料金プラン

BeyondTrustの2026年のコストは以下のとおりです。

| プラン | 価格 | 最適な用途 |

|---|---|---|

| BeyondTrust リモートサポート | 価格についてはお問い合わせください | 安全なリモートアクセスを必要とするITサポートチーム |

| BeyondTrust 特権リモートアクセス | 価格についてはお問い合わせください | ベンダーおよび管理者アクセスを管理する企業 |

| BeyondTrustエンドポイント特権管理 | 価格についてはお問い合わせください | ローカル管理者権限を削除する組織 |

| BeyondTrust パスワードセーフ | 価格についてはお問い合わせください | チームが特権認証情報を保管庫に入れ、ローテーションする |

無料トライアル: はい、BeyondTrustのウェブサイトからデモまたは無料トライアルをお申し込みください。

返金保証: 契約条件については、BeyondTrustの営業担当までお問い合わせください。

💰 最もお得な価格: 複数の製品をまとめてご購入いただけます。BeyondTrustでは、複数製品および複数年契約のお客様に割引を提供しています。

BeyondTrustと代替案の比較

BeyondTrustは他社と比べてどうでしょうか?競合状況は以下のとおりです。

この比較をご覧ください。

| 道具 | 最適な用途 | 価格 | 評価 |

|---|---|---|---|

| ビヨンドトラスト | エンタープライズPAMとリモートサポート | 価格についてはお問い合わせください | ⭐ 4.4 |

| ゲットスクリーン | 予算に優しいリモートアクセス | 月額4.17ドル | ⭐ 3.9 |

| チームビューアー | クロスプラットフォーム対応のリモコン | 月額18.90ドル | ⭐ 4.4 |

| エニーデスク | 高速で軽量な接続 | 月額32.31ドル | ⭐ 4.3 |

| スプラッシュトップ | 手頃な価格のリモートデスクトップ | 年間5ドル | ⭐ 4.3 |

| リモートPC | チーム向けのシンプルなリモートデスクトップ | 年間22.12ドル | ⭐ 4.0 |

| RealVNCコネクト | 安全なオンプレミスリモートアクセス | 月額8.25ドル | ⭐ 4.4 |

| 解決へ進む | IT管理 リモートサポート | 月額23ドル | ⭐ 4.3 |

| ISLオンライン | ヨーロッパを拠点とするリモートサポート | 月額16.90ドル | ⭐ 4.0 |

おすすめ商品:

- 総合ベスト: BeyondTrust ― セッション記録機能と認証情報保管機能を備えた、包括的なPAM(パスワード管理)スイート。

- ベスト予算: Getscreen ― 基本的なリモートアクセスは月額わずか4.17ドルから。

- 初心者におすすめ: Splashtop ― シンプルなセットアップで、年間5ドルからのプランをご用意しています。

- ITチームに最適: GoTo Resolve ― ヘルプデスクとRMMツールを備えたオールインワンのIT管理ソリューション。

BeyondTrustの代替サービスをお探しですか?おすすめの選択肢はこちらです。

- 💰 画面取得: 月額4.17ドルの最安プラン。基本的な画面共有とリモートコントロール機能だけが必要な小規模チームに最適です。

- 🌟 チームビューアー: リモートアクセス分野で最も認知度の高いブランド。あらゆるプラットフォームに対応し、強力なファイル転送機能とコラボレーションツールを備えています。

- ⚡ AnyDesk: 超高速かつ低遅延の接続。デザイナーをはじめ、スムーズでリアルタイムなリモートコントロールを必要とするすべての方に最適です。

- 👶 スプラッシュトップ: 年間わずか5ドルで簡単に設定できます。個人や 中小企業 手間のかからないリモートデスクトップアクセスを求めている人。

- 🏢 リモートPC: チーム向けのリーズナブルな年間プラン。複数のマシンへの簡単な導入で、常時接続のリモートアクセスを実現します。

- 🔒 RealVNCコネクト: オリジナルのVNCプロトコルをベースに、強力なセキュリティ機能を備えています。オンプレミス環境やエアギャップ環境に最適です。

- 🔧 解決へ進む: オールインワンのIT管理プラットフォーム。リモートサポート、チケット発行、RMM、 エンドポイント管理 1つのツールで。

- 🎯 ISLオンライン: 欧州を拠点とし、厳格なプライバシー基準を設けています。規制対象業界向けに、クラウドおよびオンプレミスのオプションを提供しています。

全リストについては、こちらをご覧ください。 BeyondTrustの代替品 ガイド。

⚔️ BeyondTrust と比較

BeyondTrustが各競合他社と比べてどのような点が優れているかを以下に示します。

- BeyondTrust 対 Getscreen: BeyondTrustはエンタープライズ向けPAMとセキュリティの分野で優れている。Getscreenは基本的なリモートアクセスニーズの価格面で優れている。

- BeyondTrust と TeamViewer: BeyondTrustはより高度な権限管理機能を提供します。TeamViewerは、簡単なリモートコントロールを行うための設定が容易です。

- BeyondTrust vs AnyDesk: BeyondTrustにはセッション記録機能と認証情報保管機能があります。AnyDeskは、軽量な単発接続にはより高速です。

- BeyondTrust vs Splashtop: BeyondTrustは規制対象企業向けに設計されています。Splashtopは、予算が限られている個人や小規模チーム向けに設計されています。

- BeyondTrustとRemotePCの比較: BeyondTrustにはPAMが含まれています。 監査およびコンプライアンスツール。RemotePCは基本的なリモートデスクトップアクセスのみに対応しています。

- BeyondTrust と RealVNC Connect: BeyondTrustは包括的なPAMプラットフォームを提供しています。RealVNCは、シンプルで安全なオンプレミス環境へのリモートアクセスに最適です。

- BeyondTrust と GoTo Resolve: BeyondTrustは特権アクセスセキュリティに特化しています。GoTo ResolveはITサービス管理とヘルプデスクに特化しています。

- BeyondTrust vs ISL Online: BeyondTrustはより幅広いPAM機能を備えています。ISL Onlineは、ヨーロッパにおけるデータ所在地の要件を満たす有力な選択肢です。

BeyondTrustを今すぐ使い始めましょう

BeyondTrustの主要な機能をすべて使いこなせるようになりました。

- ✅ リモートサポート

- ✅ 特権リモートアクセス

- ✅ エンドポイント権限管理

- ✅ パスワードで保護されています

- ✅ IDセキュリティに関する洞察

- ✅ クラウドセキュリティ

次のステップ: どれか一つの機能を選んで、今すぐ試してみてください。

ほとんどの人はリモートサポートから始めます。

5分もかかりません。

よくある質問

BeyondTrust は何に使用されますか?

BeyondTrustは、IT環境全体における特権アクセス管理に使用されます。組織は、BeyondTrustを利用することで、重要なシステムへのアクセス権限を管理し、パスワードを安全に保管し、セッションを記録し、安全なリモートサポートを提供することができます。金融、医療、政府機関などの企業は、厳格なセキュリティおよびコンプライアンス基準を満たすためにBeyondTrustを活用しています。

BeyondTrustはアクティビティを監視していますか?

はい。BeyondTrustはすべてのリモートセッションのビデオを記録し、キー入力もログに記録します。管理者はライブセッションをリアルタイムで監視し、不審なアクティビティがあれば停止できます。すべてのセッションデータは、コンプライアンスおよびフォレンジック調査のために検索可能な監査ログに保存されます。

BeyondTrustは VPN?

いいえ。BeyondTrustはVPNではありません。ゼロトラストモデルを採用し、VPN不要のリモートアクセスを提供します。ネットワークトンネルを開く代わりに、BeyondTrustは特定のシステムへの安全で監査可能な接続を確立します。これにより、ユーザーは必要なものにのみアクセスできるため、より安全になります。

BeyondTrustのリモートサポートは安全ですか?

はい。BeyondTrust Remote Supportは、すべてのセッションでエンドツーエンド暗号化を使用しています。ユーザーは、技術者が画面上で何をしているかを正確に確認できます。管理者は、いつでもセッションを監視、録画、終了できます。また、2024年のGartner Peer Insightsレポートで「顧客が選ぶソリューション」にも選ばれています。

BeyondTrustはどのような企業と競合しているのでしょうか?

BeyondTrustは、PAM(パスワード管理)分野でCyberArk、Delinea、One Identityと競合しています。リモートサポート分野では、TeamViewer、Splashtop、AnyDesk、GoTo Resolveなどが競合製品となっています。BeyondTrustは、PAMとリモートサポートを1つのプラットフォームに統合することで差別化を図っています。