بداية سريعة

يغطي هذا الدليل جميع ميزات BeyondTrust:

- ابدء — إنشاء حساب وإعدادات أساسية

- كيفية استخدام الدعم عن بعد — اتصل بأي جهاز وقم بإصلاح المشكلات بسرعة

- كيفية استخدام الوصول عن بعد ذي الامتيازات — تأمين الوصول إلى الأنظمة الحيوية بدون استخدام VPN

- كيفية استخدام إدارة امتيازات نقاط النهاية — إزالة صلاحيات المسؤول المحلي بأمان

- كيفية استخدام خزنة كلمات المرور — تخزين وتدوير بيانات الاعتماد ذات الامتيازات

- كيفية استخدام رؤى أمن الهوية — اكتشف مسارات الهوية الخطرة قبل أن يكتشفها المهاجمون

- كيفية استخدام أمان الحوسبة السحابية — حماية أحمال العمل السحابية والأذونات

الوقت اللازم: خمس دقائق لكل فقرة

يتضمن هذا الدليل أيضًا ما يلي: نصائح احترافية | الأخطاء الشائعة | استكشاف الأخطاء وإصلاحها | التسعير | البدائل

لماذا تثق بهذا الدليل؟

لقد استخدمتُ BeyondTrust لأكثر من 12 شهرًا واختبرتُ جميع الميزات المذكورة هنا. هذا الدليل الإرشادي لاستخدام BeyondTrust نابع من تجربة عملية حقيقية، وليس مجرد كلام تسويقي أو لقطات شاشة من البائع.

يُعد BeyondTrust أحد أقوى أدوات إدارة الوصول المتميز المتاحة اليوم.

لكن معظم المستخدمين لا يستغلون سوى جزء بسيط مما يمكن أن يفعله.

يوضح لك هذا الدليل كيفية استخدام كل ميزة رئيسية.

خطوة بخطوة، مع لقطات شاشة ونصائح احترافية.

دليل استخدام BeyondTrust

يشرح لك هذا الدليل الشامل لبرنامج BeyondTrust كل ميزة خطوة بخطوة، بدءًا من الإعداد الأولي وحتى النصائح المتقدمة التي ستجعلك مستخدمًا متمرسًا.

بيوند تراست

قم بتأمين الوصول المتميز في جميع أنحاء بيئة تكنولوجيا المعلومات لديك. يوفر لك BeyondTrust تسجيل الجلسات، وتخزين بيانات الاعتماد، ونموذج الثقة الصفرية. الوصول عن بعد في منصة واحدة. اطلب عرضًا تجريبيًا اليوم.

البدء باستخدام BeyondTrust

قبل استخدام أي ميزة، أكمل هذا الإعداد لمرة واحدة.

يستغرق الأمر حوالي 3 دقائق.

شاهد هذا العرض الموجز أولاً:

والآن دعونا نستعرض كل خطوة.

الخطوة الأولى: إنشاء حسابك

انتقل إلى موقع BeyondTrust الإلكتروني.

انقر على "طلب عرض توضيحي" أو "تجربة مجانية".

أدخل بياناتك عمل البريد الإلكتروني وتفاصيل الشركة.

✓ نقطة تفتيش: تحقق من صندوق الوارد للحصول على بيانات اعتماد تسجيل الدخول من BeyondTrust.

الخطوة الثانية: الوصول إلى لوحة تحكم المسؤول

قم بتسجيل الدخول إلى بوابة BeyondInsight الإلكترونية باستخدام بيانات اعتمادك.

يمكنك أيضًا تنزيل وحدة التحكم الخاصة بالممثل للوصول إليها عبر سطح المكتب.

هذا هو شكل لوحة التحكم:

✓ نقطة تفتيش: يجب أن ترى لوحة معلومات BeyondInsight الرئيسية.

الخطوة 3: إكمال الإعداد الأولي

قم بتوصيل Active Directory أو LDAP لمصادقة المستخدم.

قم بإعداد المصادقة متعددة العوامل لجميع حسابات المسؤولين.

حدد سياسة الوصول الأولى وأدوار المستخدمين.

✅ تم: أنت الآن جاهز لاستخدام أي ميزة أدناه.

كيفية استخدام خدمة الدعم عن بُعد من BeyondTrust

الدعم عن بعد يتيح لك الاتصال بأي جهاز وإصلاح المشكلات دون الحاجة إلى التواجد شخصيًا.

إليك كيفية استخدامه خطوة بخطوة.

شاهد الدعم عن بُعد أثناء العمل:

والآن دعونا نحلل كل خطوة على حدة.

الخطوة الأولى: بدء جلسة دعم

افتح وحدة التحكم التمثيلية على جهاز الكمبيوتر الخاص بك.

انقر فوق "بدء الجلسة" وقم بإنشاء مفتاح جلسة للمستخدم النهائي.

الخطوة الثانية: الاتصال بالجهاز البعيد

قم بمشاركة مفتاح الجلسة أو رابط بوابة الدعم مع العميل.

يقوم المستخدم بإدخال المفتاح في بوابة الدعم للانضمام.

هذا ما يبدو عليه الأمر:

✓ نقطة تفتيش: يجب أن ترى شاشة العميل في لوحة التحكم الخاصة بك.

الخطوة الثالثة: السيطرة على المشكلة وحلها

استخدم مشاركة الشاشة ونقل الملفات والتحكم عن بعد لحل المشكلة.

قم برفع مستوى الأذونات إذا لزم الأمر - لا حاجة إلى تنزيلات إضافية.

✅ النتيجة: لقد قمت بالاتصال بجهاز بعيد وحل مشكلة بشكل آمن.

💡 نصيحة احترافية: قم بتثبيت برنامج Jump Clients على الأجهزة التي تدعمها بشكل متكرر. يتيح لك هذا الوصول بنقرة واحدة دون الحاجة إلى قيام المستخدم بأي إجراء.

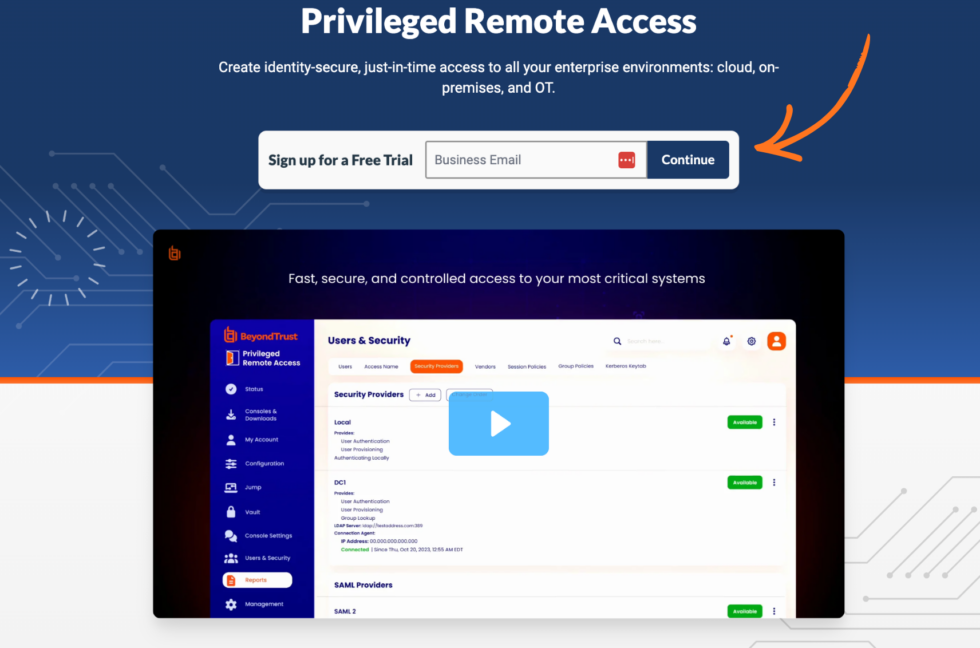

كيفية استخدام الوصول عن بعد المميز من BeyondTrust

الوصول عن بعد المميز يتيح لك منح البائعين والمسؤولين وصولاً آمناً إلى الأنظمة الحيوية دون الحاجة إلى VPN.

إليك كيفية استخدامه خطوة بخطوة.

شاهد عملية الوصول عن بُعد ذي الامتيازات:

والآن دعونا نحلل كل خطوة على حدة.

الخطوة الأولى: تحديد سياسات الوصول

انتقل إلى وحدة تحكم BeyondInsight وافتح سياسات الوصول.

حدد الشروط المتعلقة بمن يمكنه طلب الوصول ومتى.

الخطوة الثانية: إعداد حقن بيانات الاعتماد

اربط حساباتك الوظيفية بحيث يتم إدخال بيانات الاعتماد تلقائيًا.

وهذا يعني أن المستخدمين لا يرون كلمة المرور الفعلية أبدًا.

هذا ما يبدو عليه الأمر:

✓ نقطة تفتيش: يجب أن ترى حساباتك الوظيفية مرتبطة في وحدة التحكم.

الخطوة 3: الاتصال بالنظام المستهدف

افتح وحدة تحكم الوصول المميز إلى الويب.

حدد النظام المستهدف وانقر فوق "اتصال".

✅ النتيجة: لقد تمكنت من الوصول إلى نظام بالغ الأهمية بشكل آمن دون الكشف عن أي كلمات مرور.

💡 نصيحة احترافية: قم بتفعيل نظام التحكم المزدوج بحيث يجب على جهة الموافقة منح كل طلب وصول. هذا يضيف طبقة ثانية من حماية للأنظمة الحساسة.

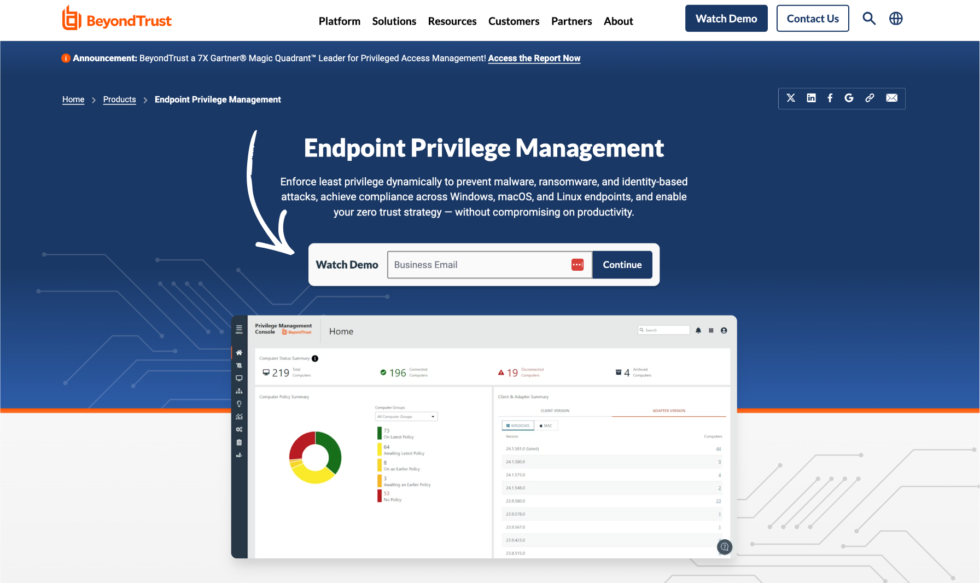

كيفية استخدام إدارة امتيازات نقاط النهاية من BeyondTrust

إدارة امتيازات نقاط النهاية يتيح لك هذا إزالة حقوق المسؤول المحلي من المستخدمين مع السماح لهم في الوقت نفسه بتشغيل التطبيقات المعتمدة.

إليك كيفية استخدامه خطوة بخطوة.

شاهد إدارة امتيازات نقاط النهاية أثناء العمل:

والآن دعونا نحلل كل خطوة على حدة.

الخطوة 1: نشر وكيل إدارة أداء المؤسسة

قم بتنزيل وكيل إدارة امتيازات نقطة النهاية من وحدة تحكم المسؤول.

قم بتثبيته على أجهزة ويندوز أو ماك أو إس أو لينكس.

الخطوة الثانية: إنشاء قواعد رفع الامتيازات

انتقل إلى محرر السياسات في BeyondInsight.

أضف قواعد تسمح بتشغيل تطبيقات محددة بصلاحيات موسعة.

هذا ما يبدو عليه الأمر:

✓ نقطة تفتيش: يجب أن ترى قواعدك مدرجة في محرر السياسات.

الخطوة 3: إزالة صلاحيات المسؤول المحلي

قم بتطبيق السياسة على نقاط النهاية الخاصة بك.

لا يزال بإمكان المستخدمين تشغيل التطبيقات المعتمدة، ولكن لا يحصل أي تطبيق آخر على صلاحيات المسؤول.

✅ النتيجة: لقد قمت بإزالة حقوق المسؤول المحلي دون تعطيل سير عمل أي شخص.

💡 نصيحة احترافية: ابدأ أولاً في وضع "التدقيق فقط". يسجل هذا الوضع ما سيتم حظره دون حظره فعلياً، مما يتيح لك ضبط قواعدك بدقة.

كيفية استخدام برنامج BeyondTrust Password Safe

خزنة كلمات المرور يتيح لك هذا النظام تخزين جميع بيانات الاعتماد ذات الامتيازات وتدويرها وإدارتها من مكان واحد.

إليك كيفية استخدامه خطوة بخطوة.

شاهد خزنة كلمات المرور أثناء العمل:

والآن دعونا نحلل كل خطوة على حدة.

الخطوة 1: إضافة الأنظمة المُدارة

افتح وحدة تحكم BeyondInsight وانتقل إلى الأنظمة المُدارة.

أضف الخوادم أو قواعد البيانات أو الأجهزة تريد الحماية.

الخطوة الثانية: تهيئة الحسابات الوظيفية

قم بإنشاء حسابات وظيفية يستخدمها برنامج Password Safe للاتصال بكل نظام.

قم بربط هذه الحسابات بالأنظمة المُدارة التي أضفتها للتو.

هذا ما يبدو عليه الأمر:

✓ نقطة تفتيش: يجب أن ترى أنظمتك المُدارة مع الحسابات المرتبطة بها.

الخطوة 3: إعداد تدوير كلمة المرور

حدد جداول التناوب لكل حساب.

يقوم برنامج Password Safe بتغيير كلمات المرور تلقائيًا وفقًا لجدولك الزمني.

✅ النتيجة: يتم حفظ كلمات المرور الخاصة بك في خزائن آمنة، وتدويرها، ولا يتم الكشف عنها للمستخدمين مطلقًا.

💡 نصيحة احترافية: قم بتعيين أدوار "خزنة كلمات المرور" في إعدادات إدارة المستخدمين. حدد من يمكنه طلب بيانات الاعتماد والموافقة عليها والتحقق منها لكل نظام.

كيفية استخدام رؤى أمان الهوية من BeyondTrust

رؤى أمن الهوية يتيح لك رؤية مسارات الهوية الخطرة وطرق تصعيد الامتيازات قبل أن يكتشفها المهاجمون.

إليك كيفية استخدامه خطوة بخطوة.

شاهد رؤى أمن الهوية أثناء العمل:

والآن دعونا نحلل كل خطوة على حدة.

الخطوة الأولى: ربط مصادر هويتك

ربط Active Directory أو Azure AD أو موفري الهوية الآخرين.

يقوم برنامج Identity Security Insights بفحص بيئتك تلقائيًا.

الخطوة الثانية: مراجعة مخطط الامتيازات

افتح مخطط الامتياز الحقيقي للاطلاع على جميع علاقات الهوية.

ابحث عن "مسارات الامتياز" التي تُظهر طرق تصعيد محفوفة بالمخاطر.

هذا ما يبدو عليه الأمر:

✓ نقطة تفتيش: يجب أن ترى مسارات الهوية مميزة في عرض الرسم البياني.

الخطوة الثالثة: معالجة المسارات الخطرة

انقر على أي مسار محفوف بالمخاطر لمعرفة الحسابات المعنية بالتحديد.

اتخذ إجراءً لإزالة الأذونات غير الضرورية أو تغيير عضويات المجموعات.

✅ النتيجة: لقد عثرت على مسارات تصعيد الامتيازات المخفية في بيئتك وقمت بإصلاحها.

💡 نصيحة احترافية: قم بإجراء عمليات فحص Identity Security Insights أسبوعياً. تظهر مسارات هوية جديدة مع انضمام الموظفين أو مغادرتهم أو تغيير أدوارهم.

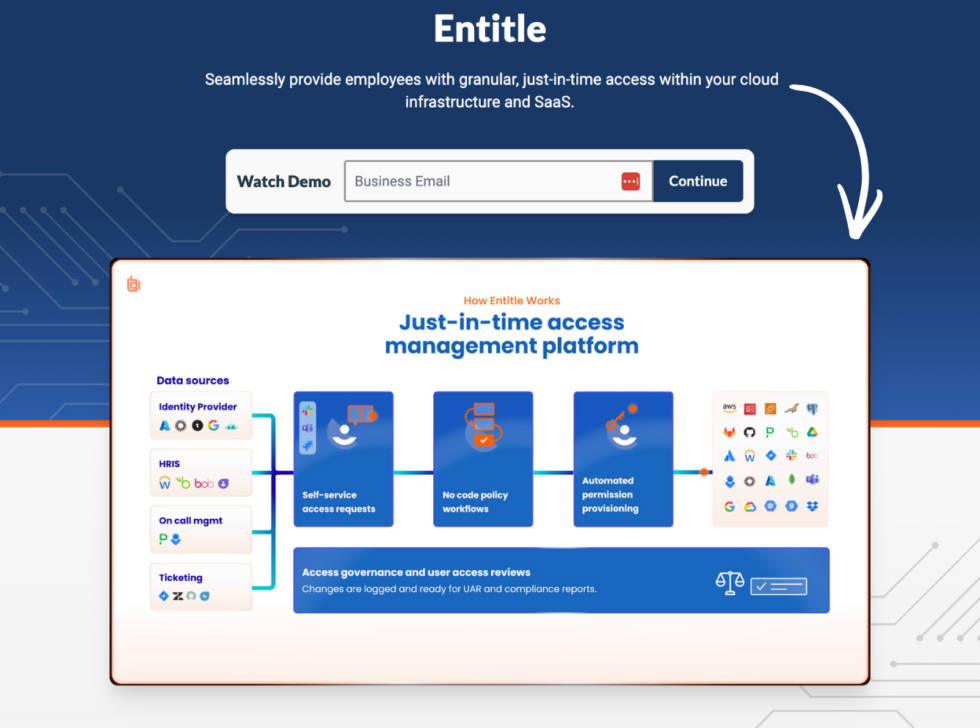

كيفية استخدام أمان السحابة من BeyondTrust

أمن الحوسبة السحابية يتيح لك إدارة الأذونات وحماية أحمال العمل عبر AWS وAzure وGCP.

إليك كيفية استخدامه خطوة بخطوة.

شاهد أمن الحوسبة السحابية أثناء العمل:

والآن دعونا نحلل كل خطوة على حدة.

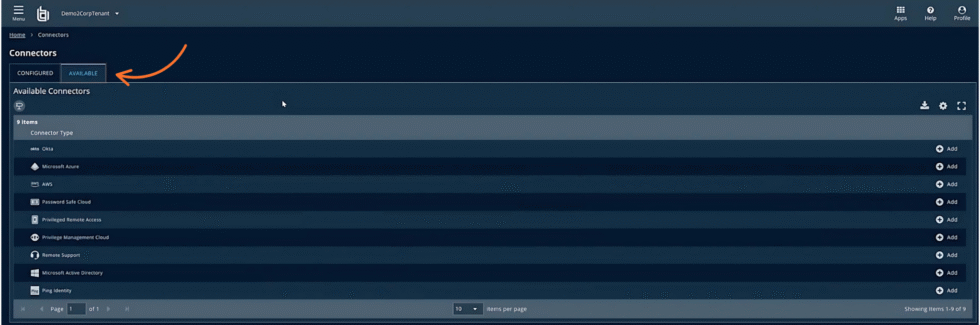

الخطوة 1: ربط حساباتك السحابية

انتقل إلى BeyondInsight وأضف حساباتك على AWS أو Azure أو GCP.

امنح أذونات القراءة المطلوبة حتى يتمكن BeyondTrust من فحص بيئتك.

الخطوة الثانية: مراجعة أذونات السحابة

افتح لوحة تحكم أذونات السحابة.

ابحث عن الحسابات التي تم منحها صلاحيات زائدة مع وجود أذونات غير مستخدمة.

✓ نقطة تفتيش: يجب أن ترى قائمة بالحسابات مع درجات مخاطر الأذونات.

الخطوة 3: ضبط حجم الأذونات

قم بإزالة الأذونات غير المستخدمة لفرض مبدأ أقل الامتيازات في السحابة.

قم بتعيين تنبيهات للحسابات الجديدة التي تم تخصيص موارد زائدة لها.

✅ النتيجة: تتبع حساباتك السحابية الآن مبدأ أقل الامتيازات دون أي أذونات مهدرة.

💡 نصيحة احترافية: استخدم نظام الوصول الفوري لأنظمة الحوسبة السحابية. امنح الأذونات فقط عند الحاجة وقم بإلغائها فور الانتهاء من المهمة.

نصائح واختصارات احترافية من BeyondTrust

بعد تجربة BeyondTrust لأكثر من 12 شهرًا، إليكم أفضل نصائحي.

اختصارات لوحة المفاتيح

| فعل | اختصار |

|---|---|

| بدء جلسة دعم جديدة | Ctrl + N |

| أرسل Ctrl+Alt+Del إلى الجهاز البعيد | Ctrl + Shift + Del |

| تبديل وضع ملء الشاشة في الجلسة عن بُعد | Ctrl + Shift + F |

| افتح نافذة نقل الملفات | Ctrl + Shift + T |

ميزات خفية يغفل عنها معظم الناس

- البحث عن تسجيلات الجلسات: يمكنك البحث في سجلات التدقيق باستخدام الكلمات الرئيسية أو المستخدم أو التاريخ للعثور على ما حدث بالضبط خلال أي جلسة.

- نصوص جاهزة: احفظ البرامج النصية في وحدة التحكم الخاصة بالممثل لتشغيل الإصلاحات الشائعة بنقرة واحدة أثناء الجلسات عن بُعد.

- إعداد التقارير واجهة برمجة التطبيقات (API): قم بتصدير بيانات الجلسة إلى أداة SIEM الخاصة بك لإجراء تحليل الامتثال والتحليل الجنائي الآلي.

أخطاء شائعة يجب تجنبها من BeyondTrust

الخطأ الأول: تخطي المصادقة متعددة العوامل

❌ خطأ: تم تعطيل المصادقة متعددة العوامل لأنها "غير مريحة للغاية" للمسؤولين.

✅ يمين: قم بتمكين المصادقة متعددة العوامل أو تسجيل الدخول بدون كلمة مرور FIDO2 لكل مستخدم وحدة تحكم من اليوم الأول.

الخطأ الثاني: منح الجميع صلاحيات إدارية كاملة

❌ خطأ: منح جميع موظفي الدعم صلاحيات إدارية كاملة مع إمكانية الوصول إلى جميع الأنظمة.

✅ يمين: قم بتكوين أدوار المستخدمين بحيث لا يتمكن كل شخص من الوصول إلا إلى الأنظمة التي يحتاجها.

الخطأ الثالث: تجاهل تسجيلات الجلسات

❌ خطأ: عدم مراجعة تسجيلات الجلسات أو سجلات التدقيق بعد النشر.

✅ يمين: راجع التسجيلات بانتظام وقم بتعيين تنبيهات للأنشطة المشبوهة في الوقت الفعلي.

استكشاف أخطاء BeyondTrust وإصلاحها

المشكلة: تعذر الاتصال بالجلسة البعيدة

سبب: قواعد جدار الحماية تمنع الاتصال على المنافذ المطلوبة.

يصلح: تأكد من أن المنفذين 443 و8200 مفتوحان. تحقق من أن برنامج Jump Client متصل بالإنترنت في وحدة التحكم.

المشكلة: فشل حقن بيانات الاعتماد

سبب: الحساب الوظيفي مُهيأ بشكل خاطئ أو انتهت صلاحية كلمة المرور.

يصلح: أعد ربط الحساب الفعال في Password Safe. تحقق من أن بيانات الاعتماد محدثة.

المشكلة: يظهر عميل Jump غير متصل بالإنترنت

سبب: توقفت خدمة عميل Jump أو فقدت نقطة النهاية إمكانية الوصول إلى الشبكة.

يصلح: أعد تشغيل خدمة عميل BeyondTrust Jump على نقطة النهاية. تحقق من اتصال الشبكة.

📌 ملحوظة: إذا لم يحل أي من هذه الحلول مشكلتك، فاتصل بدعم BeyondTrust.

ما هو BeyondTrust؟

بيوند تراست هي منصة لإدارة الوصول المتميز (PAM) تعمل على تأمين من يمكنه الوصول إلى أنظمتك الأكثر أهمية.

تخيل الأمر وكأنه سلسلة مفاتيح رئيسية تتحكم في كل كلمة مرور إدارية وكل اتصال عن بعد في شركتك.

شاهد هذه النظرة العامة السريعة:

يتضمن هذا المنتج الميزات الرئيسية التالية:

- الدعم عن بعد: اتصل بأي جهاز عبر نظام التشغيل ويندوز، ماكلينكس، وiOS، وأندرويد.

- الوصول عن بُعد ذو الامتيازات: امنح البائعين والمسؤولين وصولاً آمناً إلى الأنظمة الحيوية دون الحاجة إلى استخدام VPN.

- إدارة امتيازات نقاط النهاية: قم بإزالة صلاحيات المسؤول المحلي مع السماح للتطبيقات المعتمدة بالعمل.

- خزنة كلمات المرور: قم بتخزين جميع بيانات الاعتماد ذات الامتيازات وتدويرها وإدارتها تلقائيًا.

- رؤى حول أمن الهوية: تصور مسارات الامتيازات الخطرة عبر بيئة الهوية الخاصة بك.

- أمن الحوسبة السحابية: إدارة الأذونات وفرض مبدأ أقل الامتيازات عبر AWS وAzure وGCP.

للاطلاع على مراجعة كاملة، راجع مراجعة BeyondTrust.

تسعير BeyondTrust

إليكم تكلفة BeyondTrust في عام 2026:

| يخطط | سعر | الأفضل لـ |

|---|---|---|

| الدعم عن بعد من BeyondTrust | اتصل بنا لمعرفة الأسعار | فرق دعم تكنولوجيا المعلومات التي تحتاج إلى وصول آمن عن بُعد |

| الوصول عن بعد المميز من BeyondTrust | اتصل بنا لمعرفة الأسعار | الشركات التي تدير وصول البائعين والمسؤولين |

| إدارة امتيازات نقاط النهاية من BeyondTrust | اتصل بنا لمعرفة الأسعار | المنظمات التي تزيل حقوق المسؤول المحلي |

| خزنة كلمات المرور من BeyondTrust | اتصل بنا لمعرفة الأسعار | فرق العمل تقوم بتخزين وتداول بيانات الاعتماد المميزة |

تجربة مجانية: نعم — اطلب عرضًا توضيحيًا أو نسخة تجريبية مجانية من موقع BeyondTrust الإلكتروني.

ضمان استرداد الأموال: اتصل بقسم مبيعات BeyondTrust للاطلاع على شروط العقد.

💰 أفضل قيمة: اجمع عدة منتجات معًا. تقدم BeyondTrust خصومات على العقود متعددة المنتجات ومتعددة السنوات.

بيوند تراست مقابل البدائل

كيف تقارن شركة BeyondTrust بالشركات المنافسة؟ إليكم نظرة على المشهد التنافسي:

شاهد هذه المقارنة:

| أداة | الأفضل لـ | سعر | تصنيف |

|---|---|---|---|

| بيوند تراست | إدارة الوصول المتميز للمؤسسات والدعم عن بعد | اتصل بنا لمعرفة الأسعار | ⭐ 4.4 |

| Getscreen | وصول عن بعد بأسعار مناسبة | 4.17 دولار شهرياً | ⭐ 3.9 |

| برنامج TeamViewer | جهاز تحكم عن بعد متعدد المنصات | 18.90 دولارًا شهريًا | ⭐ 4.4 |

| AnyDesk | اتصالات سريعة وخفيفة الوزن | 32.31 دولارًا شهريًا | ⭐ 4.3 |

| سبلاش توب | سطح مكتب بعيد بأسعار معقولة | 5 دولارات في السنة | ⭐ 4.3 |

| جهاز كمبيوتر عن بعد | سطح مكتب عن بعد بسيط للفرق | 22.12 دولارًا سنويًا | ⭐ 4.0 |

| اتصال RealVNC | الوصول الآمن عن بعد داخل الموقع | 8.25 دولار شهرياً | ⭐ 4.4 |

| انتقل إلى حل المشكلة | إدارة تقنية المعلومات والدعم عن بعد | 23 دولارًا شهريًا | ⭐ 4.3 |

| ISL عبر الإنترنت | الدعم عن بعد المُستضاف في أوروبا | 16.90 دولارًا شهريًا | ⭐ 4.0 |

اختيارات سريعة:

- الأفضل إجمالاً: BeyondTrust — مجموعة PAM كاملة مع تسجيل الجلسات وتخزين بيانات الاعتماد.

- أفضل ميزانية: Getscreen — يبدأ السعر من 4.17 دولارًا فقط شهريًا للوصول الأساسي عن بُعد.

- الأفضل للمبتدئين: سبلاش توب - إعداد بسيط مع خطط تبدأ من 5 دولارات في السنة.

- الأفضل لفرق تكنولوجيا المعلومات: GoTo Resolve — إدارة شاملة لتكنولوجيا المعلومات مع أدوات مكتب المساعدة وأدوات إدارة المراقبة عن بعد.

هل تبحث عن بدائل لخدمة BeyondTrust؟ إليك أفضل الخيارات:

- 💰 Getscreen: الخيار الأرخص بسعر 4.17 دولار شهرياً. مثالي للفرق الصغيرة التي تحتاج فقط إلى مشاركة الشاشة الأساسية والتحكم عن بُعد.

- 🌟 برنامج TeamViewer: الاسم الأكثر شهرة في مجال الوصول عن بُعد. يعمل على جميع المنصات بفضل أدوات نقل الملفات والتعاون القوية.

- ⚡ AnyDesk: اتصالات فائقة السرعة مع زمن استجابة منخفض. مثالية للمصممين أو أي شخص يحتاج إلى تحكم عن بعد سلس وفوري.

- 👶 سبلاش توب: أسهل إعداد مقابل 5 دولارات فقط في السنة. مثالي للأفراد و الشركات الصغيرة الذين يرغبون في الوصول إلى سطح المكتب عن بُعد دون أي متاعب.

- 🏢 جهاز كمبيوتر عن بعد: خطط سنوية بأسعار معقولة للفرق. توفر وصولاً عن بُعد متواصلاً مع سهولة النشر على أجهزة متعددة.

- 🔒 اتصال RealVNC: مبني على بروتوكول VNC الأصلي مع مستوى أمان عالٍ. يعمل بكفاءة عالية في البيئات المحلية والبيئات المعزولة عن الشبكة.

- 🔧 انتقل إلى الحل: منصة إدارة تقنية معلومات متكاملة. تجمع بين الدعم عن بُعد، ونظام التذاكر، والمراقبة والمتابعة عن بُعد، و إدارة نقاط النهاية في أداة واحدة.

- 🎯 ISL عبر الإنترنت: يتم استضافة الخدمة في أوروبا مع تطبيق معايير خصوصية صارمة. توفر خيارات الحوسبة السحابية والمحلية للقطاعات الخاضعة للتنظيم.

للاطلاع على القائمة الكاملة، راجع بدائل BeyondTrust مرشد.

⚔️ مقارنة بـ BeyondTrust

إليكم كيف تقارن شركة BeyondTrust بكل منافسيها:

- مقارنة بين BeyondTrust و Getscreen: تتفوق BeyondTrust في مجال إدارة الوصول المتميز (PAM) وأمن المؤسسات. بينما تتفوق Getscreen من حيث السعر لتلبية احتياجات الوصول عن بُعد الأساسية.

- مقارنة بين BeyondTrust و TeamViewer: يوفر BeyondTrust إدارةً أكثر دقةً للصلاحيات. أما TeamViewer فهو أسهل في الإعداد للتحكم عن بُعد بسهولة.

- مقارنة بين BeyondTrust و AnyDesk: يوفر BeyondTrust ميزة تسجيل الجلسات وتخزين بيانات الاعتماد. أما AnyDesk فهو أسرع للاتصالات السريعة والخفيفة.

- مقارنة بين BeyondTrust و Splashtop: تم تصميم BeyondTrust للشركات الخاضعة للتنظيم. أما Splashtop فقد تم تصميمه للأفراد والفرق الصغيرة ذات الميزانية المحدودة.

- BeyondTrust مقابل RemotePC: يشمل BeyondTrust نظام إدارة الوصول المتميز (PAM)، التدقيقوأدوات الامتثال. يغطي RemotePC الوصول الأساسي فقط إلى سطح المكتب عن بُعد.

- مقارنة بين BeyondTrust و RealVNC Connect: توفر BeyondTrust منصة إدارة الوصول المتميز (PAM) كاملة. أما RealVNC فهو الأنسب للوصول عن بُعد البسيط والآمن داخل المؤسسة.

- BeyondTrust مقابل GoTo Resolve: تركز شركة BeyondTrust على أمن الوصول المتميز. بينما تركز شركة GoTo Resolve على إدارة خدمات تكنولوجيا المعلومات والدعم الفني.

- مقارنة بين BeyondTrust و ISL Online: يتمتع BeyondTrust بميزات PAM أوسع. يُعد ISL Online خيارًا قويًا لتلبية احتياجات الإقامة في البيانات الأوروبية.

ابدأ باستخدام BeyondTrust الآن

لقد تعلمت كيفية استخدام جميع الميزات الرئيسية لبرنامج BeyondTrust:

- ✅ الدعم عن بعد

- ✅ وصول عن بعد مميز

- ✅ إدارة امتيازات نقاط النهاية

- ✅ خزنة كلمات المرور

- ✅ رؤى حول أمن الهوية

- ✅ أمان الحوسبة السحابية

الخطوة التالية: اختر ميزة واحدة وجرّبها الآن.

يبدأ معظم الناس بالدعم عن بعد.

يستغرق الأمر أقل من 5 دقائق.

الأسئلة الشائعة

ما هو استخدام BeyondTrust؟

يُستخدم برنامج BeyondTrust لإدارة صلاحيات الوصول المتميزة في بيئات تقنية المعلومات. فهو يساعد المؤسسات على التحكم في من يمكنه الوصول إلى الأنظمة الحيوية، وحفظ كلمات المرور، وتسجيل الجلسات، وتوفير دعم آمن عن بُعد. وتستخدمه الشركات في قطاعات التمويل والرعاية الصحية والحكومة لتلبية معايير الأمان والامتثال الصارمة.

هل تقوم شركة BeyondTrust بمراقبة النشاط؟

نعم. يسجل نظام BeyondTrust فيديو لكل جلسة عن بُعد ويسجل ضغطات المفاتيح. يمكن للمسؤولين مراقبة الجلسات المباشرة في الوقت الفعلي وإيقاف أي نشاط مشبوه. تُخزن جميع بيانات الجلسات في سجلات تدقيق قابلة للبحث لأغراض الامتثال والمراجعة الجنائية الرقمية.

هل BeyondTrust VPN?

لا، BeyondTrust ليس شبكة افتراضية خاصة (VPN). إنه يوفر وصولاً عن بُعد بدون VPN باستخدام نموذج انعدام الثقة. فبدلاً من فتح أنفاق شبكية، يُنشئ BeyondTrust اتصالات آمنة وخاضعة للتدقيق مع أنظمة محددة. وهذا أكثر أمانًا لأن المستخدمين لا يصلون إلا إلى ما يحتاجون إليه.

هل خدمة الدعم عن بعد من BeyondTrust آمنة؟

نعم. يستخدم نظام الدعم عن بُعد من BeyondTrust تشفيرًا شاملاً لكل جلسة. يمكن للمستخدمين رؤية ما يفعله الفني بالضبط على شاشاتهم. كما يمكن للمسؤولين مراقبة الجلسات وتسجيلها وإنهاؤها في أي وقت. وقد حاز النظام أيضًا على لقب "خيار العملاء" في تقرير Gartner Peer Insights لعام 2024.

مع من ينافس BeyondTrust؟

تتنافس BeyondTrust مع CyberArk وDelinea وOne Identity في مجال إدارة الوصول المتميز (PAM). أما في مجال الدعم عن بُعد، فتشمل المنافسين TeamViewer وSplashtop وAnyDesk وGoTo Resolve. وتتميز BeyondTrust بدمجها بين إدارة الوصول المتميز والدعم عن بُعد في منصة واحدة.