เริ่มต้นใช้งานอย่างรวดเร็ว

คู่มือนี้ครอบคลุมทุกคุณสมบัติของ BeyondTrust:

- เริ่มต้นใช้งาน — สร้างบัญชีและตั้งค่าพื้นฐาน

- วิธีใช้งานการสนับสนุนระยะไกล — เชื่อมต่อกับอุปกรณ์ใดก็ได้และแก้ไขปัญหาได้อย่างรวดเร็ว

- วิธีใช้งานการเข้าถึงระยะไกลแบบพิเศษ — เข้าถึงระบบสำคัญได้อย่างปลอดภัยโดยไม่ต้องใช้ VPN

- วิธีใช้งานการจัดการสิทธิ์การเข้าถึงปลายทาง (Endpoint Privilege Management) — ลบสิทธิ์ผู้ดูแลระบบในเครื่องอย่างปลอดภัย

- วิธีใช้งาน Password Safe — จัดเก็บและหมุนเวียนข้อมูลประจำตัวที่มีสิทธิ์พิเศษ

- วิธีใช้งาน Identity Security Insights — ตรวจจับเส้นทางการระบุตัวตนที่มีความเสี่ยงก่อนที่ผู้โจมตีจะทำได้

- วิธีใช้งานระบบรักษาความปลอดภัยบนคลาวด์ — ปกป้องเวิร์กโหลดและสิทธิ์การเข้าถึงบนคลาวด์

ระยะเวลาที่ใช้: แต่ละฟีเจอร์ใช้เวลา 5 นาที

นอกจากนี้ในคู่มือนี้ยังมี: เคล็ดลับสำหรับมืออาชีพ | ข้อผิดพลาดที่พบบ่อย | การแก้ไขปัญหา | ความละเอียด | ตัวเลือกต่าง ๆ

เหตุใดจึงควรเชื่อถือคู่มือนี้

ฉันใช้ BeyondTrust มานานกว่า 12 เดือนแล้ว และได้ทดสอบทุกฟีเจอร์ที่กล่าวถึงในที่นี้แล้ว บทแนะนำวิธีการใช้ BeyondTrust นี้มาจากประสบการณ์จริง ไม่ใช่คำโฆษณาชวนเชื่อหรือภาพหน้าจอจากผู้จำหน่าย

BeyondTrust เป็นหนึ่งในเครื่องมือจัดการสิทธิ์การเข้าถึงระดับสูงที่มีประสิทธิภาพมากที่สุดในปัจจุบัน

แต่ผู้ใช้ส่วนใหญ่รู้จักเพียงแค่ส่วนน้อยของสิ่งที่มันทำได้เท่านั้น

คู่มือนี้จะแสดงวิธีใช้งานฟีเจอร์หลักทั้งหมด

ทีละขั้นตอน พร้อมภาพหน้าจอและเคล็ดลับจากมืออาชีพ

คู่มือการใช้งาน BeyondTrust

คู่มือการใช้งาน BeyondTrust ฉบับสมบูรณ์นี้จะแนะนำคุณทีละขั้นตอนเกี่ยวกับทุกฟีเจอร์ ตั้งแต่การตั้งค่าเริ่มต้นไปจนถึงเคล็ดลับขั้นสูงที่จะทำให้คุณเป็นผู้ใช้งานระดับมืออาชีพ

บียอนด์ทรัสต์

จำกัดการเข้าถึงระดับสูงทั่วทั้งสภาพแวดล้อมไอทีของคุณ BeyondTrust ช่วยให้คุณบันทึกเซสชัน เก็บรักษาข้อมูลประจำตัว และยึดมั่นในระบบความไว้วางใจเป็นศูนย์ การเข้าถึงระยะไกล ในแพลตฟอร์มเดียว ขอทดลองใช้งานได้แล้ววันนี้

เริ่มต้นใช้งาน BeyondTrust

ก่อนใช้งานฟีเจอร์ใดๆ โปรดทำการตั้งค่าครั้งแรกนี้ให้เสร็จสมบูรณ์

ใช้เวลาประมาณ 3 นาที

โปรดชมภาพรวมโดยย่อนี้ก่อน:

ต่อไปนี้เราจะมาดูแต่ละขั้นตอนกัน

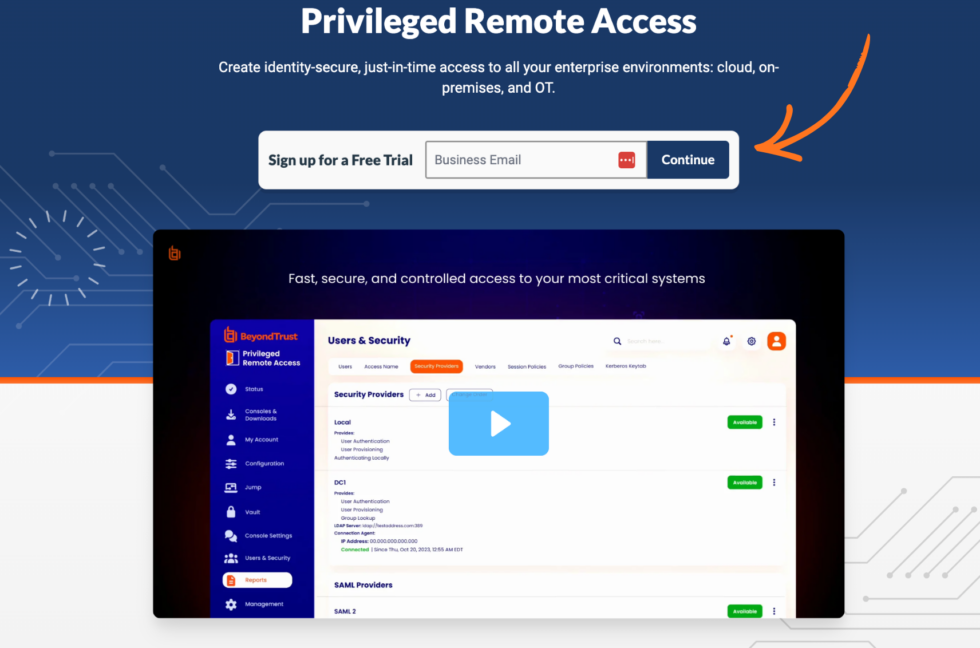

ขั้นตอนที่ 1: สร้างบัญชีของคุณ

เข้าไปที่เว็บไซต์ของ BeyondTrust

คลิก "ขอทดลองใช้งาน" หรือ "ทดลองใช้งานฟรี"

ป้อนของคุณ ธุรกิจ อีเมลและรายละเอียดบริษัท

✓ ด่าน: ตรวจสอบของคุณ จดหมายเข้า สำหรับข้อมูลประจำตัวการเข้าสู่ระบบจาก BeyondTrust

ขั้นตอนที่ 2: เข้าถึงคอนโซลผู้ดูแลระบบ

เข้าสู่ระบบพอร์ทัลเว็บ BeyondInsight โดยใช้ข้อมูลประจำตัวของคุณ

คุณสามารถดาวน์โหลด Representative Console เพื่อใช้งานบนเดสก์ท็อปได้เช่นกัน

นี่คือหน้าตาของแดชบอร์ด:

✓ ด่าน: คุณควรจะเห็นหน้าแดชบอร์ดหลักของ BeyondInsight แล้ว

ขั้นตอนที่ 3: ดำเนินการตั้งค่าเริ่มต้นให้เสร็จสมบูรณ์

เชื่อมต่อ Active Directory หรือ LDAP เพื่อตรวจสอบสิทธิ์ผู้ใช้

ตั้งค่าการตรวจสอบสิทธิ์แบบหลายปัจจัยสำหรับบัญชีผู้ดูแลระบบทั้งหมด

กำหนดนโยบายการเข้าถึงและบทบาทผู้ใช้ครั้งแรกของคุณ

✅ เสร็จเรียบร้อยแล้ว: คุณพร้อมที่จะใช้งานฟีเจอร์ต่างๆ ด้านล่างแล้ว

วิธีใช้งานบริการสนับสนุนระยะไกลของ BeyondTrust

การสนับสนุนระยะไกล ช่วยให้คุณเชื่อมต่อกับอุปกรณ์ใดก็ได้และแก้ไขปัญหาได้โดยไม่ต้องไปอยู่ที่นั่นด้วยตนเอง

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมตัวอย่างการใช้งานการสนับสนุนระยะไกล:

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

ขั้นตอนที่ 1: เริ่มเซสชันการสนับสนุน

เปิดโปรแกรม Representative Console บนคอมพิวเตอร์ของคุณ

คลิก "เริ่มเซสชัน" และสร้างคีย์เซสชันสำหรับผู้ใช้ปลายทาง

ขั้นตอนที่ 2: เชื่อมต่อกับอุปกรณ์ระยะไกล

แชร์รหัสเซสชันหรือลิงก์พอร์ทัลสนับสนุนให้กับลูกค้า

ผู้ใช้ป้อนรหัสในพอร์ทัลสนับสนุนเพื่อเข้าร่วม

นี่คือหน้าตาของมัน:

✓ ด่าน: คุณควรเห็นหน้าจอของลูกค้าในคอนโซลของคุณ

ขั้นตอนที่ 3: ควบคุมและแก้ไขปัญหา

ใช้การแชร์หน้าจอ การถ่ายโอนไฟล์ และการควบคุมระยะไกลเพื่อแก้ไขปัญหา

เพิ่มสิทธิ์การเข้าถึงหากจำเป็น — ไม่จำเป็นต้องดาวน์โหลดอะไรเพิ่มเติม

✅ ผลลัพธ์: คุณได้เชื่อมต่อกับอุปกรณ์ระยะไกลและแก้ไขปัญหาได้อย่างปลอดภัยแล้ว

💡 เคล็ดลับสำหรับมืออาชีพ: ติดตั้ง Jump Client บนเครื่องที่คุณดูแลบ่อยๆ วิธีนี้จะช่วยให้คุณเข้าถึงเครื่องได้ด้วยการคลิกเพียงครั้งเดียว โดยที่ผู้ใช้ไม่ต้องทำอะไรเลย

วิธีใช้งาน BeyondTrust Privileged Remote Access

การเข้าถึงระยะไกลแบบพิเศษ ช่วยให้คุณมอบสิทธิ์การเข้าถึงระบบที่สำคัญอย่างปลอดภัยแก่ผู้ขายและผู้ดูแลระบบโดยไม่ต้องมี VPN.

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมตัวอย่างการใช้งานการเข้าถึงระยะไกลแบบพิเศษ:

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

ขั้นตอนที่ 1: กำหนดนโยบายการเข้าถึง

ไปที่คอนโซล BeyondInsight แล้วเปิดนโยบายการเข้าถึง (Access Policies)

กำหนดเงื่อนไขว่าใครสามารถขอเข้าถึงข้อมูลได้และเมื่อใด

ขั้นตอนที่ 2: ตั้งค่าการฉีดข้อมูลประจำตัว

เชื่อมโยงบัญชีผู้ใช้งานของคุณเพื่อให้ระบบป้อนข้อมูลประจำตัวโดยอัตโนมัติ

นั่นหมายความว่าผู้ใช้จะไม่เห็นรหัสผ่านจริงเลย

นี่คือหน้าตาของมัน:

✓ ด่าน: คุณควรจะเห็นบัญชีผู้ใช้งานที่เชื่อมโยงกันอยู่ในคอนโซลแล้ว

ขั้นตอนที่ 3: เชื่อมต่อกับระบบเป้าหมาย

เปิดคอนโซลการเข้าถึงเว็บแบบพิเศษ (Privileged Web Access)

เลือกระบบเป้าหมายแล้วคลิก "เชื่อมต่อ"

✅ ผลลัพธ์: คุณได้เข้าถึงระบบสำคัญอย่างปลอดภัยโดยไม่ต้องเปิดเผยรหัสผ่านใดๆ

💡 เคล็ดลับสำหรับมืออาชีพ: เปิดใช้งานการควบคุมแบบสองขั้นตอน เพื่อให้ผู้อนุมัติต้องให้การอนุมัติคำขอเข้าถึงแต่ละรายการ ซึ่งจะเพิ่มชั้นการควบคุมอีกชั้นหนึ่ง ความปลอดภัย สำหรับระบบที่มีความละเอียดอ่อน

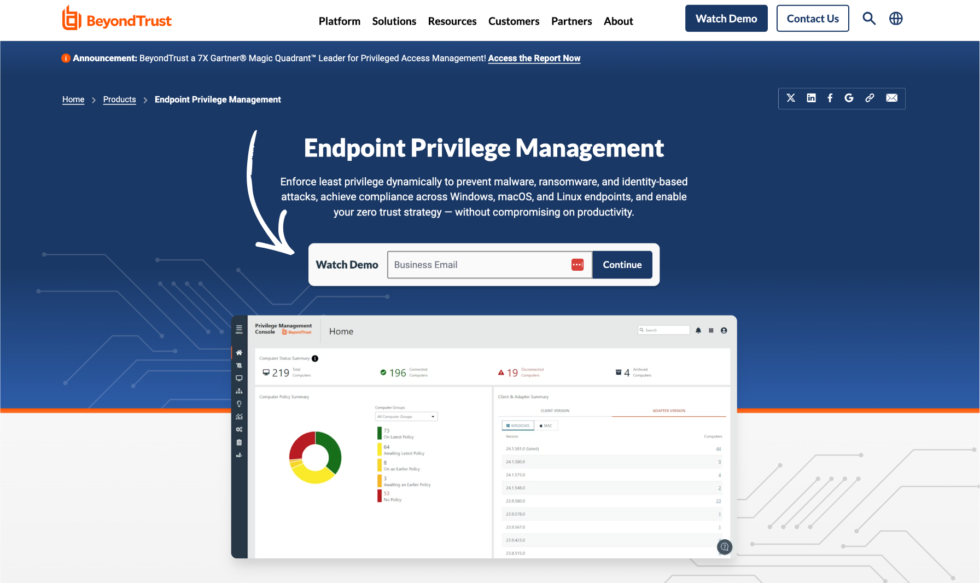

วิธีใช้งาน BeyondTrust Endpoint Privilege Management

การจัดการสิทธิ์ปลายทาง ช่วยให้คุณสามารถลบสิทธิ์ผู้ดูแลระบบในเครื่องของผู้ใช้ได้ ในขณะที่ยังคงอนุญาตให้พวกเขาเรียกใช้แอปพลิเคชันที่ได้รับอนุมัติได้

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมตัวอย่างการใช้งานการจัดการสิทธิ์การเข้าถึงปลายทาง (Endpoint Privilege Management):

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

ขั้นตอนที่ 1: ติดตั้ง EPM Agent

ดาวน์โหลดเอเจนต์การจัดการสิทธิ์การเข้าถึงปลายทางจากคอนโซลผู้ดูแลระบบ

ติดตั้งบนระบบปฏิบัติการ Windows, macOS หรือ Linux

ขั้นตอนที่ 2: สร้างกฎการยกระดับสิทธิ์

ไปที่ตัวแก้ไขนโยบายใน BeyondInsight

เพิ่มกฎที่อนุญาตให้แอปพลิเคชันบางตัวทำงานด้วยสิทธิ์ระดับสูง

นี่คือหน้าตาของมัน:

✓ ด่าน: คุณควรจะเห็นกฎของคุณปรากฏอยู่ในตัวแก้ไขนโยบาย

ขั้นตอนที่ 3: ลบสิทธิ์ผู้ดูแลระบบในเครื่อง

เผยแพร่นโยบายไปยังอุปกรณ์ปลายทางของคุณ

ผู้ใช้ยังคงสามารถใช้งานแอปที่ได้รับอนุมัติได้ แต่สิ่งอื่นใดจะไม่ได้รับสิทธิ์การเข้าถึงระดับผู้ดูแลระบบ

✅ ผลลัพธ์: คุณได้ลบสิทธิ์ผู้ดูแลระบบในเครื่องโดยไม่ทำให้ขั้นตอนการทำงานของใครเสียหาย

💡 เคล็ดลับสำหรับมืออาชีพ: เริ่มในโหมด "ตรวจสอบอย่างเดียว" ก่อน โหมดนี้จะบันทึกสิ่งที่จะถูกบล็อกโดยไม่บล็อกจริง เพื่อให้คุณสามารถปรับแต่งกฎของคุณได้อย่างละเอียด

วิธีใช้งาน BeyondTrust Password Safe

ตู้เซฟรหัสผ่าน ช่วยให้คุณสามารถจัดเก็บ หมุนเวียน และจัดการข้อมูลประจำตัวที่มีสิทธิ์พิเศษทั้งหมดได้จากที่เดียว

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมตัวอย่างการใช้งาน Password Safe:

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

ขั้นตอนที่ 1: เพิ่มระบบที่ได้รับการจัดการ

เปิดคอนโซล BeyondInsight แล้วไปที่ Managed Systems

เพิ่มเซิร์ฟเวอร์ ฐานข้อมูล หรือ อุปกรณ์ คุณต้องการปกป้อง

ขั้นตอนที่ 2: กำหนดค่าบัญชีผู้ใช้งาน

สร้างบัญชีผู้ใช้งานที่ Password Safe ใช้ในการเชื่อมต่อกับแต่ละระบบ

เชื่อมโยงบัญชีเหล่านี้เข้ากับระบบที่ได้รับการจัดการที่คุณเพิ่งเพิ่มเข้าไป

นี่คือหน้าตาของมัน:

✓ ด่าน: คุณควรจะเห็นระบบที่คุณจัดการอยู่พร้อมบัญชีที่เชื่อมโยงกัน

ขั้นตอนที่ 3: ตั้งค่าการหมุนเวียนรหัสผ่าน

กำหนดตารางการหมุนเวียนสำหรับแต่ละบัญชี

Password Safe จะเปลี่ยนรหัสผ่านโดยอัตโนมัติตามกำหนดเวลาของคุณ

✅ ผลลัพธ์: รหัสผ่านที่มีสิทธิ์พิเศษของคุณจะถูกเก็บรักษาไว้อย่างปลอดภัย มีการหมุนเวียน และจะไม่ถูกเปิดเผยให้ผู้ใช้ทราบโดยเด็ดขาด

💡 เคล็ดลับสำหรับมืออาชีพ: กำหนดบทบาท Password Safe ในการตั้งค่าการจัดการผู้ใช้ กำหนดว่าใครสามารถขอ อนุมัติ และตรวจสอบข้อมูลประจำตัวสำหรับแต่ละระบบได้

วิธีใช้งาน BeyondTrust Identity Security Insights

ข้อมูลเชิงลึกด้านความปลอดภัยของข้อมูลประจำตัว ช่วยให้คุณมองเห็นเส้นทางการเข้าถึงข้อมูลประจำตัวที่มีความเสี่ยงและเส้นทางการยกระดับสิทธิ์ก่อนที่ผู้โจมตีจะค้นพบ

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมการใช้งาน Identity Security Insights ได้ที่นี่:

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

ขั้นตอนที่ 1: เชื่อมต่อแหล่งข้อมูลยืนยันตัวตนของคุณ

เชื่อมโยง Active Directory, Azure AD หรือผู้ให้บริการยืนยันตัวตนอื่นๆ

Identity Security Insights จะสแกนสภาพแวดล้อมของคุณโดยอัตโนมัติ

ขั้นตอนที่ 2: ตรวจสอบแผนผังสิทธิ์การเข้าถึง

เปิดแผนผังสิทธิ์ที่แท้จริงเพื่อดูความสัมพันธ์ของตัวตนทั้งหมด

มองหา “เส้นทางสู่สิทธิ์พิเศษ” ที่แสดงเส้นทางการยกระดับสิทธิ์ที่มีความเสี่ยง

นี่คือหน้าตาของมัน:

✓ ด่าน: คุณจะเห็นเส้นทางเอกลักษณ์ถูกไฮไลต์ในมุมมองกราฟ

ขั้นตอนที่ 3: แก้ไขเส้นทางที่มีความเสี่ยง

คลิกที่เส้นทางที่มีความเสี่ยงเพื่อดูรายละเอียดว่าบัญชีใดบ้างที่เกี่ยวข้อง

ดำเนินการลบสิทธิ์ที่ไม่จำเป็นหรือเปลี่ยนแปลงการเป็นสมาชิกกลุ่ม

✅ ผลลัพธ์: คุณได้ค้นพบและแก้ไขช่องโหว่การยกระดับสิทธิ์ที่ซ่อนอยู่ภายในสภาพแวดล้อมของคุณแล้ว

💡 เคล็ดลับสำหรับมืออาชีพ: เรียกใช้การสแกน Identity Security Insights ทุกสัปดาห์ เส้นทางการยืนยันตัวตนใหม่จะปรากฏขึ้นเมื่อพนักงานเข้าร่วม ลาออก หรือเปลี่ยนบทบาท

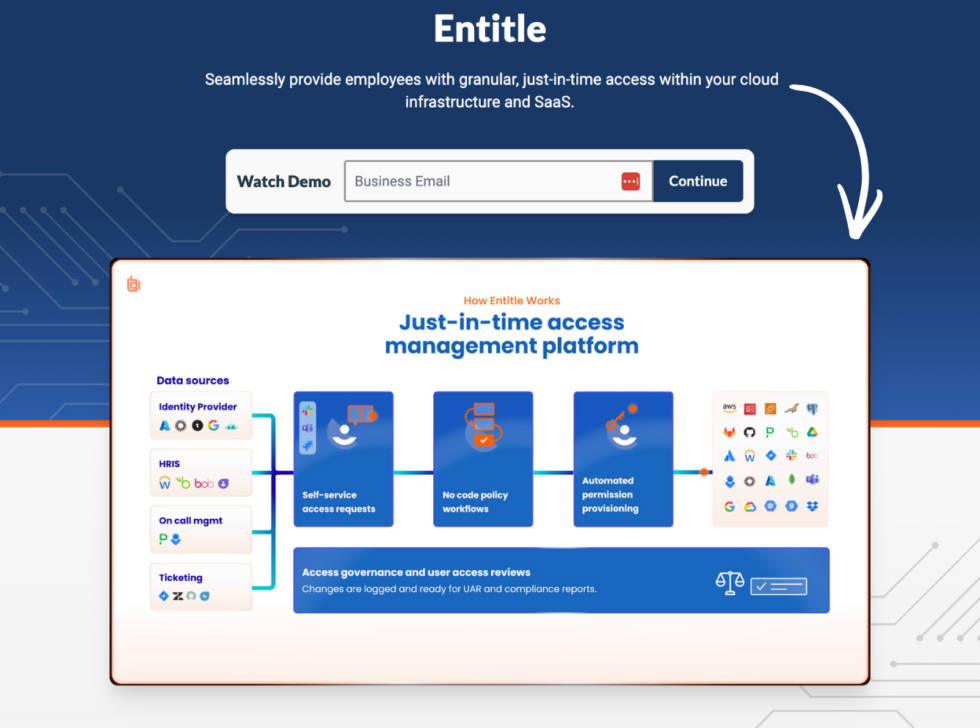

วิธีใช้งาน BeyondTrust Cloud Security

ความปลอดภัยบนคลาวด์ ช่วยให้คุณจัดการสิทธิ์และปกป้องเวิร์กโหลดบน AWS, Azure และ GCP ได้

นี่คือวิธีการใช้งานทีละขั้นตอน

ชมการทำงานของระบบรักษาความปลอดภัยบนคลาวด์:

ทีนี้เรามาอธิบายแต่ละขั้นตอนกัน

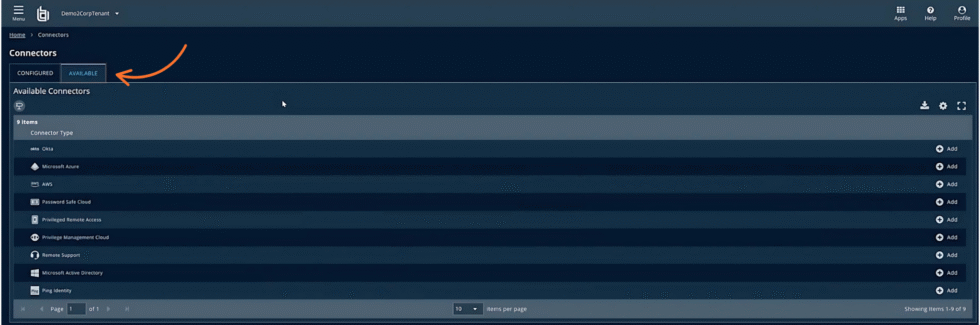

ขั้นตอนที่ 1: เชื่อมต่อบัญชีคลาวด์ของคุณ

ไปที่ BeyondInsight แล้วเพิ่มบัญชี AWS, Azure หรือ GCP ของคุณ

โปรดให้สิทธิ์การอ่านที่จำเป็นแก่ BeyondTrust เพื่อให้พวกเขาสามารถสแกนสภาพแวดล้อมของคุณได้

ขั้นตอนที่ 2: ตรวจสอบสิทธิ์การเข้าถึงระบบคลาวด์

เปิดแดชบอร์ดสิทธิ์การเข้าถึงระบบคลาวด์

ตรวจสอบหาบัญชีที่มีการจัดสรรทรัพยากรเกินความจำเป็นและมีสิทธิ์การใช้งานที่ไม่ได้ใช้งาน

✓ ด่าน: คุณควรจะเห็นรายการบัญชีพร้อมคะแนนความเสี่ยงด้านสิทธิ์การเข้าถึง

ขั้นตอนที่ 3: ปรับขนาดสิทธิ์ให้เหมาะสม

ลบสิทธิ์การใช้งานที่ไม่ใช้แล้ว เพื่อบังคับใช้หลักการให้สิทธิ์ขั้นต่ำที่สุดในระบบคลาวด์

ตั้งค่าการแจ้งเตือนสำหรับบัญชีที่มีการจัดสรรทรัพยากรเกินความจำเป็นใหม่

✅ ผลลัพธ์: ขณะนี้บัญชีคลาวด์ของคุณใช้ระบบการให้สิทธิ์ขั้นต่ำสุด โดยไม่มีการให้สิทธิ์ที่ไม่จำเป็น

💡 เคล็ดลับสำหรับมืออาชีพ: ใช้การเข้าถึงแบบทันเวลา (Just-in-Time Access) สำหรับระบบคลาวด์ อนุญาตสิทธิ์เฉพาะเมื่อจำเป็น และเพิกถอนสิทธิ์ทันทีหลังจากงานเสร็จสิ้น

เคล็ดลับและทางลัดสำหรับมืออาชีพจาก BeyondTrust

หลังจากทดสอบใช้งาน BeyondTrust มานานกว่า 12 เดือน นี่คือเคล็ดลับที่ดีที่สุดที่ผมได้รวบรวมมา

แป้นพิมพ์ลัด

| การกระทำ | ทางลัด |

|---|---|

| เริ่มเซสชันการสนับสนุนใหม่ | Ctrl + N |

| ส่งคำสั่ง Ctrl+Alt+Del ไปยังเครื่องระยะไกล | Ctrl + Shift + Del |

| สลับโหมดเต็มหน้าจอในเซสชันระยะไกล | Ctrl + Shift + F |

| เปิดหน้าต่างถ่ายโอนไฟล์ | Ctrl + Shift + T |

คุณสมบัติที่ซ่อนอยู่ซึ่งคนส่วนใหญ่มองข้ามไป

- ค้นหาการบันทึกเซสชัน: คุณสามารถค้นหาบันทึกการตรวจสอบโดยใช้คำสำคัญ ผู้ใช้ หรือวันที่ เพื่อค้นหาสิ่งที่เกิดขึ้นระหว่างเซสชันได้อย่างแม่นยำ

- สคริปต์สำเร็จรูป: บันทึกสคริปต์ใน Representative Console เพื่อเรียกใช้การแก้ไขปัญหาทั่วไปได้ด้วยการคลิกเพียงครั้งเดียวระหว่างการเชื่อมต่อระยะไกล

- รายงาน API: ส่งออกข้อมูลเซสชันไปยังเครื่องมือ SIEM ของคุณเพื่อการปฏิบัติตามกฎระเบียบและการวิเคราะห์เชิงนิติวิทยาศาสตร์แบบอัตโนมัติ

ข้อผิดพลาดทั่วไปที่ควรหลีกเลี่ยงใน BeyondTrust

ข้อผิดพลาดที่ 1: การละเลยการยืนยันตัวตนแบบหลายปัจจัย

❌ ผิด: ปิดใช้งาน MFA ไว้เนื่องจาก "ไม่สะดวกเกินไป" สำหรับผู้ดูแลระบบ

✅ ด้านขวา: เปิดใช้งานการเข้าสู่ระบบแบบไม่ต้องใช้รหัสผ่าน MFA หรือ FIDO2 สำหรับผู้ใช้คอนโซลทุกคนตั้งแต่วันแรก

ข้อผิดพลาดที่ 2: การให้สิทธิ์การเข้าถึงระดับผู้ดูแลระบบอย่างเต็มรูปแบบแก่ทุกคน

❌ ผิด: มอบสิทธิ์ผู้ดูแลระบบเต็มรูปแบบให้แก่เจ้าหน้าที่ฝ่ายสนับสนุนทุกคน โดยสามารถเข้าถึงทุกระบบได้

✅ ด้านขวา: กำหนดบทบาทผู้ใช้เพื่อให้แต่ละคนเข้าถึงเฉพาะระบบที่จำเป็นเท่านั้น

ข้อผิดพลาดที่ 3: การละเลยการบันทึกการประชุม

❌ ผิด: ห้ามตรวจสอบบันทึกการประชุมหรือบันทึกการตรวจสอบหลังจากการติดตั้งใช้งานเด็ดขาด

✅ ด้านขวา: ตรวจสอบบันทึกภาพเป็นประจำและตั้งค่าการแจ้งเตือนเมื่อพบกิจกรรมที่น่าสงสัยแบบเรียลไทม์

การแก้ไขปัญหา BeyondTrust

ปัญหา: การเชื่อมต่อระยะไกลไม่สำเร็จ

สาเหตุ: กฎไฟร์วอลล์กำลังบล็อกการเชื่อมต่อบนพอร์ตที่จำเป็น

แก้ไข: ตรวจสอบว่าพอร์ต 443 และ 8200 เปิดอยู่ ตรวจสอบว่า Jump Client ออนไลน์อยู่ในคอนโซลแล้ว

ปัญหา: การป้อนข้อมูลประจำตัวล้มเหลว

สาเหตุ: บัญชีผู้ใช้งานตั้งค่าไม่ถูกต้อง หรือรหัสผ่านหมดอายุแล้ว

แก้ไข: เชื่อมโยงบัญชีผู้ใช้งานใน Password Safe อีกครั้ง ตรวจสอบว่าข้อมูลประจำตัวถูกต้องและเป็นปัจจุบัน

ปัญหา: โปรแกรม Jump Client แสดงสถานะออฟไลน์

สาเหตุ: บริการ Jump Client หยุดทำงาน หรืออุปกรณ์ปลายทางสูญเสียการเข้าถึงเครือข่าย

แก้ไข: รีสตาร์ทบริการ BeyondTrust Jump Client บนอุปกรณ์ปลายทาง ตรวจสอบการเชื่อมต่อเครือข่าย

📌 บันทึก: หากวิธีเหล่านี้ไม่สามารถแก้ไขปัญหาของคุณได้ โปรดติดต่อฝ่ายสนับสนุนของ BeyondTrust

BeyondTrust เทียบกับ AnyDesk

บียอนด์ทรัสต์ เป็นแพลตฟอร์มการจัดการสิทธิ์การเข้าถึง (PAM) ที่ช่วยรักษาความปลอดภัยว่าใครบ้างที่สามารถเข้าถึงระบบที่สำคัญที่สุดของคุณได้

ลองนึกภาพว่ามันเหมือนกับพวงกุญแจหลักที่ควบคุมรหัสผ่านผู้ดูแลระบบและการเชื่อมต่อระยะไกลทั้งหมดในบริษัทของคุณ

ชมภาพรวมโดยย่อนี้:

ประกอบด้วยคุณสมบัติหลักดังต่อไปนี้:

- การสนับสนุนระยะไกล: เชื่อมต่อกับอุปกรณ์ใดก็ได้บนระบบปฏิบัติการ Windows แมกลินุกซ์, ไอโอเอส และแอนดรอยด์

- การเข้าถึงระยะไกลแบบพิเศษ: มอบสิทธิ์การเข้าถึงระบบที่สำคัญอย่างปลอดภัยโดยไม่ต้องใช้ VPN ให้แก่ผู้ขายและผู้ดูแลระบบ

- การจัดการสิทธิ์การเข้าถึงปลายทาง: ลบสิทธิ์ผู้ดูแลระบบในเครื่อง แต่ยังคงอนุญาตให้แอปที่ได้รับอนุมัติทำงานได้

- ตู้เซฟรหัสผ่าน: จัดเก็บ หมุนเวียน และจัดการข้อมูลประจำตัวที่มีสิทธิ์พิเศษทั้งหมดโดยอัตโนมัติ

- ข้อมูลเชิงลึกด้านความปลอดภัยของข้อมูลส่วนบุคคล: เห็นภาพเส้นทางการเข้าถึงสิทธิ์ที่มีความเสี่ยงในสภาพแวดล้อมการระบุตัวตนของคุณ

- ความปลอดภัยบนคลาวด์: จัดการสิทธิ์และบังคับใช้หลักการให้สิทธิ์ขั้นต่ำสุดใน AWS, Azure และ GCP

สำหรับรีวิวฉบับเต็ม โปรดดูที่หน้าของเรา รีวิว BeyondTrust.

การกำหนดราคาของ BeyondTrust

นี่คือราคาของ BeyondTrust ในปี 2026:

| วางแผน | ราคา | เหมาะสำหรับ |

|---|---|---|

| บริการสนับสนุนระยะไกล BeyondTrust | ติดต่อสอบถามราคา | ทีมสนับสนุนด้านไอทีที่ต้องการการเข้าถึงระยะไกลที่ปลอดภัย |

| การเข้าถึงระยะไกลแบบพิเศษของ BeyondTrust | ติดต่อสอบถามราคา | องค์กรที่จัดการการเข้าถึงของผู้ขายและผู้ดูแลระบบ |

| การจัดการสิทธิ์ปลายทาง BeyondTrust | ติดต่อสอบถามราคา | องค์กรที่ลบสิทธิ์ผู้ดูแลระบบท้องถิ่น |

| BeyondTrust Password Safe | ติดต่อสอบถามราคา | ทีมต่างๆ กำลังสลับและจัดสรรสิทธิ์การเข้าถึงระดับสูง |

ทดลองใช้งานฟรี: ใช่ค่ะ คุณสามารถขอทดลองใช้งานหรือขอสาธิตฟรีได้จากเว็บไซต์ BeyondTrust

รับประกันคืนเงิน: โปรดติดต่อฝ่ายขายของ BeyondTrust เพื่อสอบถามรายละเอียดสัญญา

💰 คุ้มค่าที่สุด: รวมผลิตภัณฑ์หลายรายการเข้าด้วยกัน BeyondTrust มอบส่วนลดสำหรับผลิตภัณฑ์หลายรายการและสัญญาหลายปี

BeyondTrust เทียบกับทางเลือกอื่นๆ

BeyondTrust เป็นอย่างไรเมื่อเทียบกับคู่แข่ง? นี่คือภาพรวมของคู่แข่ง:

ลองชมการเปรียบเทียบนี้:

| เครื่องมือ | เหมาะสำหรับ | ราคา | การให้คะแนน |

|---|---|---|---|

| บียอนด์ทรัสต์ | ระบบ PAM ระดับองค์กรและการสนับสนุนระยะไกล | ติดต่อสอบถามราคา | ⭐ 4.4 |

| เก็ตสกรีน | การเข้าถึงระยะไกลที่ประหยัดงบประมาณ | 4.17 ดอลลาร์/เดือน | ⭐ 3.9 |

| ทีมวิวเออร์ | การควบคุมระยะไกลข้ามแพลตฟอร์ม | 18.90 ดอลลาร์/เดือน | ⭐ 4.4 |

| แอนนี่เดสก์ | การเชื่อมต่อที่รวดเร็วและน้ำหนักเบา | 32.31 ดอลลาร์/เดือน | ⭐ 4.3 |

| ท็อปสาด | รีโมทเดสก์ท็อปราคาประหยัด | 5 ดอลลาร์ต่อปี | ⭐ 4.3 |

| รีโมทพีซี | การใช้งานรีโมทเดสก์ท็อปแบบง่ายสำหรับ Teams | 22.12 ดอลลาร์ต่อปี | ⭐ 4.0 |

| เรียลวีเอ็นซี คอนเน็กต์ | การเข้าถึงระยะไกลที่ปลอดภัยภายในองค์กร | 8.25 ดอลลาร์/เดือน | ⭐ 4.4 |

| ไปที่การแก้ไขปัญหา | การจัดการไอที และการสนับสนุนระยะไกล | 23 ดอลลาร์/เดือน | ⭐ 4.3 |

| ISL ออนไลน์ | การสนับสนุนระยะไกลที่ดำเนินการโดยผู้ให้บริการในยุโรป | 16.90 ดอลลาร์/เดือน | ⭐ 4.0 |

ตัวเลือกที่น่าสนใจ:

- ดีที่สุดโดยรวม: BeyondTrust — ชุดซอฟต์แวร์ PAM ครบวงจร พร้อมระบบบันทึกเซสชันและการจัดเก็บข้อมูลประจำตัว

- งบประมาณที่ดีที่สุด: Getscreen — เริ่มต้นเพียง $4.17 ต่อเดือนสำหรับการเข้าถึงระยะไกลขั้นพื้นฐาน

- เหมาะสำหรับผู้เริ่มต้น: Splashtop — ติดตั้งง่าย พร้อมแพ็คเกจเริ่มต้นที่ 5 ดอลลาร์ต่อปี

- เหมาะสำหรับทีมไอที: GoTo Resolve — โซลูชันการจัดการไอทีแบบครบวงจร พร้อมเครื่องมือช่วยเหลือและ RMM (Responsive Management)

🎯 ทางเลือกอื่นนอกเหนือจากความไว้วางใจ

กำลังมองหาทางเลือกอื่นนอกเหนือจาก BeyondTrust อยู่ใช่ไหม? นี่คือตัวเลือกที่ดีที่สุด:

- 💰 Getscreen: ตัวเลือกที่ถูกที่สุดในราคา $4.17 ต่อเดือน เหมาะสำหรับทีมขนาดเล็กที่ต้องการเพียงแค่การแชร์หน้าจอและการควบคุมระยะไกลขั้นพื้นฐาน

- 🌟 ทีมวิวเวอร์: ชื่อที่ได้รับการยอมรับมากที่สุดในด้านการเข้าถึงระยะไกล ใช้งานได้บนทุกแพลตฟอร์ม พร้อมเครื่องมือถ่ายโอนไฟล์และการทำงานร่วมกันที่ทรงประสิทธิภาพ

- ⚡ AnyDesk: การเชื่อมต่อที่รวดเร็วเป็นพิเศษด้วยความหน่วงต่ำ เหมาะสำหรับนักออกแบบหรือผู้ที่ต้องการควบคุมระยะไกลแบบเรียลไทม์ได้อย่างราบรื่น

- 👶 แผ่นกันน้ำกระเด็น: ตั้งค่าง่ายที่สุด เพียงปีละ 5 ดอลลาร์ เหมาะสำหรับบุคคลทั่วไปและ ธุรกิจเล็กๆ สำหรับผู้ที่ต้องการเข้าถึงเดสก์ท็อประยะไกลโดยไม่ต้องยุ่งยาก

- 🏢 รีโมทพีซี: แพ็คเกจรายปีราคาประหยัดสำหรับทีมงาน ให้การเข้าถึงระยะไกลได้ตลอดเวลา พร้อมการติดตั้งใช้งานที่ง่ายดายบนเครื่องคอมพิวเตอร์หลายเครื่อง

- 🔒 RemotePC มีคุณสมบัติการเข้าถึงได้ตลอดเวลา รองรับการใช้งานหลายจอภาพ และการถ่ายโอนไฟล์ที่ปลอดภัย สร้างขึ้นบนโปรโตคอล VNC ดั้งเดิม พร้อมระบบรักษาความปลอดภัยที่แข็งแกร่ง ใช้งานได้ดีทั้งในสภาพแวดล้อมภายในองค์กรและแบบแยกเครือข่าย

- 🔧 GoTo Resolve: แพลตฟอร์มการจัดการไอทีแบบครบวงจร รวมการสนับสนุนระยะไกล ระบบออกตั๋ว ระบบจัดการคลังสินค้า (RMM) และอื่นๆ ไว้ด้วยกัน การจัดการปลายทาง ในเครื่องมือเดียว

- 🎯 ISL ออนไลน์: เซิร์ฟเวอร์ในยุโรปที่มีมาตรฐานความเป็นส่วนตัวสูง มีตัวเลือกทั้งแบบคลาวด์และแบบติดตั้งในองค์กรสำหรับอุตสาหกรรมที่อยู่ภายใต้การกำกับดูแล

ดูรายชื่อทั้งหมดได้ที่หน้าของเรา ทางเลือกอื่นนอกเหนือจาก BeyondTrust แนะนำ.

⚔️ เปรียบเทียบ BeyondTrust

ต่อไปนี้คือการเปรียบเทียบ BeyondTrust กับคู่แข่งแต่ละราย:

- BeyondTrust เทียบกับ GoTo Resolve:: BeyondTrust ชนะเลิศในด้าน PAM และความปลอดภัยระดับองค์กร ส่วน Getscreen ชนะเลิศในด้านราคาสำหรับความต้องการการเข้าถึงระยะไกลขั้นพื้นฐาน

- BeyondTrust มอบการควบคุมที่แข็งแกร่ง โดยเฉพาะอย่างยิ่งสำหรับการสนับสนุนด้านไอที ช่วยให้สามารถควบคุมการเชื่อมต่อระยะไกลได้อย่างละเอียด ทำให้การแก้ไขปัญหาเป็นไปอย่างมีประสิทธิภาพ: BeyondTrust นำเสนอการจัดการสิทธิ์ที่ลึกซึ้งกว่า ในขณะที่ TeamViewer ตั้งค่าได้ง่ายกว่าสำหรับการควบคุมระยะไกลแบบง่ายๆ

- BeyondTrust เทียบกับ Getscreen: BeyondTrust มีฟังก์ชันบันทึกเซสชันและการจัดเก็บข้อมูลประจำตัว ส่วน AnyDesk จะเร็วกว่าสำหรับการเชื่อมต่อแบบครั้งเดียวที่มีข้อมูลไม่มาก

- BeyondTrust เทียบกับ TeamViewer: BeyondTrust สร้างขึ้นสำหรับองค์กรขนาดใหญ่ที่อยู่ภายใต้การกำกับดูแล ส่วน Splashtop สร้างขึ้นสำหรับบุคคลทั่วไปและทีมขนาดเล็กที่มีงบประมาณจำกัด

- BeyondTrust เทียบกับ RemotePC: BeyondTrust ประกอบด้วย PAM, การตรวจสอบบัญชีและเครื่องมือการปฏิบัติตามกฎระเบียบ RemotePC ครอบคลุมเฉพาะการเข้าถึงเดสก์ท็อประยะไกลขั้นพื้นฐานเท่านั้น

- BeyondTrust เทียบกับ RealVNC Connect: BeyondTrust นำเสนอแพลตฟอร์ม PAM แบบครบวงจร ในขณะที่ RealVNC เหมาะที่สุดสำหรับการเข้าถึงระยะไกลภายในองค์กรที่ง่ายและปลอดภัย

- BeyondTrust เทียบกับ ISL Online BeyondTrust เน้นด้านความปลอดภัยในการเข้าถึงสิทธิ์พิเศษ ส่วน GoTo Resolve เน้นด้านการจัดการบริการด้านไอทีและฝ่ายช่วยเหลือด้านเทคนิค

- BeyondTrust เทียบกับ RemotePC: BeyondTrust มีฟีเจอร์ PAM ที่ครอบคลุมกว่า ส่วน ISL Online เป็นตัวเลือกที่ดีสำหรับความต้องการด้านการจัดเก็บข้อมูลในยุโรป

เริ่มใช้งาน BeyondTrust ได้เลยตอนนี้

คุณได้เรียนรู้วิธีการใช้งานฟีเจอร์หลักๆ ของ BeyondTrust แล้ว:

- ✅ การสนับสนุนระยะไกล

- ✅ การเข้าถึงระยะไกลแบบพิเศษ

- ✅ การจัดการสิทธิ์การเข้าถึงปลายทาง

- ✅ ปลอดภัยด้วยรหัสผ่าน

- ✅ ข้อมูลเชิงลึกด้านความปลอดภัยของข้อมูลประจำตัว

- ✅ ความปลอดภัยบนคลาวด์

ขั้นตอนต่อไป: เลือกฟีเจอร์หนึ่งอย่างแล้วลองใช้ดูเลย

คนส่วนใหญ่เริ่มต้นด้วยการทำงานด้านการสนับสนุนระยะไกล

ใช้เวลาน้อยกว่า 5 นาที

ถาม บ่อย ๆ

BeyondTrust ใช้ทำอะไร?

BeyondTrust ใช้สำหรับจัดการสิทธิ์การเข้าถึงระดับสูงในสภาพแวดล้อมไอที ช่วยให้องค์กรควบคุมว่าใครสามารถเข้าถึงระบบที่สำคัญ จัดเก็บรหัสผ่าน บันทึกเซสชัน และให้การสนับสนุนระยะไกลที่ปลอดภัย บริษัทในภาคการเงิน การดูแลสุขภาพ และภาครัฐใช้ BeyondTrust เพื่อให้เป็นไปตามมาตรฐานความปลอดภัยและการปฏิบัติตามกฎระเบียบที่เข้มงวด

BeyondTrust ตรวจสอบกิจกรรมหรือไม่?

ใช่แล้ว BeyondTrust บันทึกวิดีโอของการเชื่อมต่อระยะไกลทุกครั้งและบันทึกการกดแป้นพิมพ์ ผู้ดูแลระบบสามารถตรวจสอบการเชื่อมต่อแบบเรียลไทม์และยุติกิจกรรมที่น่าสงสัยได้ ข้อมูลการเชื่อมต่อทั้งหมดจะถูกจัดเก็บไว้ในบันทึกการตรวจสอบที่สามารถค้นหาได้ เพื่อการปฏิบัติตามกฎระเบียบและการตรวจสอบทางนิติวิทยาศาสตร์

BeyondTrust คืออะไร? VPN?

ไม่ BeyondTrust ไม่ใช่ VPN แต่เป็นบริการเข้าถึงระยะไกลแบบไม่ต้องใช้ VPN โดยใช้โมเดล Zero Trust แทนที่จะเปิดอุโมงค์เครือข่าย BeyondTrust จะสร้างการเชื่อมต่อที่ปลอดภัยและตรวจสอบได้ไปยังระบบเฉพาะ ซึ่งมีความปลอดภัยมากกว่า เพราะผู้ใช้จะเข้าถึงได้เฉพาะสิ่งที่จำเป็นเท่านั้น

บริการช่วยเหลือระยะไกลของ BeyondTrust ปลอดภัยหรือไม่?

ใช่แล้ว BeyondTrust Remote Support ใช้การเข้ารหัสแบบ end-to-end สำหรับทุกเซสชัน ผู้ใช้สามารถเห็นได้อย่างชัดเจนว่าช่างเทคนิคกำลังทำอะไรบนหน้าจอ ผู้ดูแลระบบสามารถตรวจสอบ บันทึก และยุติเซสชันได้ตลอดเวลา นอกจากนี้ยังได้รับการจัดอันดับให้เป็นผลิตภัณฑ์ที่ลูกค้าเลือกใช้ในรายงาน Gartner Peer Insights ปี 2024 อีกด้วย

BeyondTrust แข่งขันกับใครบ้าง?

BeyondTrust แข่งขันกับ CyberArk, Delinea และ One Identity ในตลาด PAM (Payment Access Management) สำหรับการสนับสนุนระยะไกล คู่แข่งได้แก่ TeamViewer, Splashtop, AnyDesk และ GoTo Resolve จุดเด่นของ BeyondTrust คือการรวม PAM และการสนับสนุนระยะไกลไว้ในแพลตฟอร์มเดียว